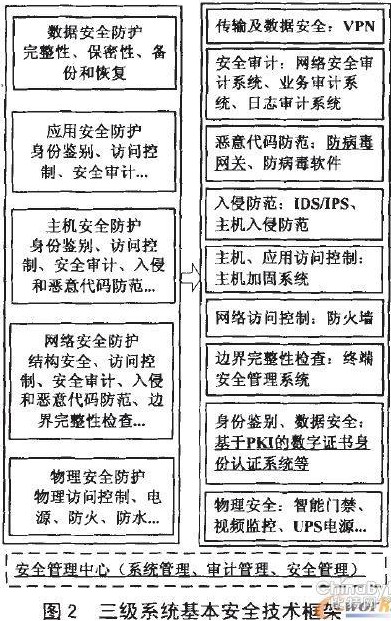

图2中加下划线的部分表示三级系统相对二级系统需要增加的措施。

三级保护系统应考虑部署的安全设备主要包括:

1)在网络出口、服务器区域及其他重要网段等各边界部署防火墙类边界隔离设备,对网络边界或区域逻辑隔离,实现网络层的访问控制。

2)在网络边界部署防病毒网关,在服务器、终端设备上安装网络防病毒系统(要求与防病毒网关具有不同的恶意代码库)。

3)在网络中的关键点部署入侵检测系统(IDS)或入侵防御系统(IPS)实时监控和分析网络数据流及网络行为,即时发现各种恶意和可疑行为,提供及时的报警及响应。

4)部署综合安全审计系统,实现网络安全审计、业务审计和日志审计等功能。

5)通过终端安全管理系统或主机监控与审计系统,实现边界完整性检查和终端的安全管理。

6)主要网络设备、应用系统、主机系统等应对同一用户采用两种或两种以上组合的鉴别技术实现用户身份鉴别。通常在用户名密码方式基础上,增加第二种身份鉴别方式,如采用CA数字证书身份认证系统、动态电子令牌身份认证系统等认证方式。

7)根据《基本要求》的三级管理要求应建立安全管理中心,对设备状态、恶意代码、补丁升级、安全审计等安全相关事项进行集中管理。可以部署SOC系统,实现统一安全配置、统一安全策略、统一安全管理等功能。

此外,根据系统业务特点及安全需求,可选的其他安全部署包括:

8)部署VPN网关,保证数据在传输过程中的 完整性和保密性。

9)部署漏洞扫描系统,对管理的所有支持TCP/IP协议的设备进行漏洞扫描,通过补丁分发系统修补操作系统和应用系统的漏洞。

10)对于通过网站面向公众提供服务的系统应部署应用层防火墙或网页防篡改系统等,对WEB服务器进行保护。

11)对关键服务器部署主机加固系统,加强访问控制,提高服务器的自身安全性。

4、结语

《基本要求》是不同安全保护等级信息系统的最低保护要求,以上提出的也是第三级保护系统应考虑的基本安全保障措施,对于具体建设项目,还应结合安全风险评估、技术发展、实际建设需求,并参考其他信息安全标准进行补充或调整。同时,安全体系的建立是全方位多因素制约的复杂过程,存在许多非技术因素同样对安全起重要的作用。安全保障系统的建设除了满足相关技术要求,更应注重安全管理要求。为保障安全措施的有效运行,应基于信息安全等级保护技术规范的要求和安全管理部门的相关规定,建立完善的安全制度体系,包括安全管理的组织机构、人员、规章制度等,并在安全制度的支撑下,实施安全管理。

(责任编辑:)