随着企业信息化建设的不断发展,电子化的信息系统给企业带来了诸多便利,越来越多的信息通过网络进行高效传递,与此同时,新的问题也给IT专家们带来了全新的挑战,即如何构建安全的IT架构,使它们能够在不断演变、日益增多的安全风险中安然无恙??

随着企业信息化建设的不断发展,电子化的信息系统给企业带来了诸多便利,越来越多的信息通过网络进行高效传递,与此同时,新的问题也给IT专家们带来了全新的挑战,即如何构建安全的IT架构,使它们能够在不断演变、日益增多的安全风险中安然无恙?安全威胁的爆发频率越来越高、攻击手段越来越高明,而且受经济利益驱动的成分越来越大。同时员工和合作伙伴对连接的需求也提升到一个更高的层次,他们需要多点访问,无论在办公室或者在家都能够访问他们所需要的数据,而这无疑又加大了潜在威胁的风险。对IT专家而言,快速响应这些威胁是一项长期挑战,这对于保持企业的正常运转至关重要。如果缺乏行之有效的安全策略,组织的职能将消失殆尽,这绝非危言耸听。?

那么,究竟如何才能构建真正的安全可靠的IT架构?随着威胁技术的不断发展,当前条件下仅仅利用某一种防御技术已经很难真正抵御威胁,我们需要的是纵深化的、全面的防御,只有构建了综合的、多点的防御,才能使企业信息安全得到保障。本文将向您介绍纵深防御中的几个重要的环节。?

通信和团队协作安全?

现在,典型的企业工作者都需要进行移动办公和团队协作。他们具有复杂的访问个人、团队、企业和合作伙伴数据的访问需求。工作者需要在本地和远程都能够访问和共享这些数据,有时是在不安全的场所中,而且使用类似Internet公共终端这样的设备。即时消息、电子邮件、远程访问和Internet访问是关键的业务工具,因此任何服务中断都会给生产效率带来不利影响。但是,部署一种消息传递和协作基础结构又会增加安全需求和安全管理的复杂性。?

有四种因素可以威胁消息传递和协作基础结构的安全性,包括:?

1.恶意软件 现在很多病毒和蠕虫可以通过Internet、电子邮件和即时消息迅速感染全球数百万台计算机系统。类似MyDoom蠕虫这样的高调攻击(High profile attack)导致的停机和病毒清除可以给企业增加数十万美元的成本。事实上,根据Computer Security Institute在2005年的调查,对于收入不足1000万美元的企业,平均每名员工的安全支出是643美元。?

2.垃圾邮件 垃圾电子邮件消耗网络资源,充斥电子邮件收件箱,这让企业不堪重负。仅MSN、Hotmail每天就要处理将近30亿封垃圾邮件。来自IDC的分析人员估计垃圾邮件流量要占到全部电子邮件流量的50%到95%。垃圾邮件不仅威胁企业效率,而且还是恶意代码的常用载体。因此,消息传递基础结构就成为企业防御恶意软件的重点。?

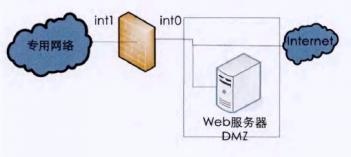

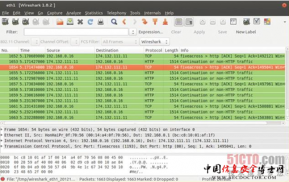

3.未经授权的网络访问 当网络向外部用户开放以进行消息传递和协作时,适用于保护LAN数据的安全过程和策略就会失去效用。例如,外部网络使用的脆弱的身份验证可能会危害网络接入点的安全,并允许未经授权的访问。通过Internet或无线网络发送的敏感数据如果没有适当的加密,可能会泄密。此外,因为现在黑客使用更加高级的应用程序层攻击,所以企业必须使用应用程序防火墙,以确保流量在进入内部网络之前得到过滤。?

4.未经授权的数据访问 企业越来越担心敏感信息通过消息传递和协作架构外泄。根据Jupiter Research分析人员的调查,与其

(责任编辑:adminadmin2008)

顶一下

(1)

100%

踩一下

(0)

0%

- 上一篇:可信计算认证技术的研究

- 下一篇:谈信息安全行业的人脉整合