摘 要:在保密标准BMB22-2007中规定,要对重要服务器设备的操作系统进行加固处理,包括要及时更新补丁程序,但未涉及“安全补丁”的来源问题。由众多软件公司直接提供的升级文件安装到涉密信息系统中,将给国家秘密信息带来严重的安全隐患。在BMB22-2007中还规定不能随意在涉密系统中安装软件,软件的安装必须经过上报、审查、检测、批准等程序进行。其实安装升级补丁程序的要求应该与安装新软件要求一样,所不同的只是新软件提供全新的功能,而补丁程序是修复或完善原系统中存在的不足。但要注意,补丁程序在修复漏洞和完善功能的同时,同样可以改变或增加原有系统功能。而在现有条件下,这种改变或增加是不可预测的。本文通过对这种威胁的分析,提出了“安全补丁”的概念,并建议由国家主管部门针对国内涉密信息系统统一提供“安全补丁”。

关键词:网络安全平衡;后门 ;统一分发;安全补丁

0 引言

随着计算机与网络技术的不断进步,人们的工作、学习和生活都发生了翻天覆地的变化。先进的计算机技术给我们带了各种便利的同时,网络安全问题也日益突出,我们必须把网络安全当做一项系统工程来看待。国家相关主管部门针对网络信息系统建中的安全问题设颁布了若干的标准与规定,可见网络安全的重要性。

在我们的计算机网络系统中,使用了大量的国外技术装备和软件,特别是操作系统,还处于国外厂商垄断的局面,这其中潜伏着重大的信息安全隐患。

在计算机网络建设与运行的过程中,我们在管理与技术防范方面做了大量的工作,包括按照相关文件规定,及时对操作系统漏洞和杀毒软件进行修复和升级,大大减少了黑客利用漏洞对系统的攻击和计算机病毒在网络中的传播,得到了一定的安全防范效果。及时更新病毒特征库无可厚非,但是,我们使用的升级程序是从哪里来的呢?包括几款持有安全产品认证证书的漏洞扫描产品,也都只不过是直接提供问题软件官方网站的ULR,供用户下载更新。将通过这种渠道得来的程序安装到运行有大量涉密信息的系统中,我们能简单地认为是增强了系统的安全性吗?

1 安全的网络是一个平衡状态

涉密信息系统的管理实行“运行许可证”制度,系统建成后必须通过安全保密测评,只有通过测评拿到运行许可证的系统方能处理涉密信息[1]。绝对安全的网络信息系统是不存在的,一个安全的网络,是指在一定的时期内,在一定的管理制度、一定的技术防范措施、一定的安全管理策略,兼顾投资与所保护信息重要程度的条件下的相对安全网络,是一个网络安全平衡状态。

在网络安全管理中,修复系统漏洞、升级补丁程序是一项相当重要的工作,能够起到加固系统、减少黑客攻击和病毒传播的积极作用。然而,对于一个非网络安全领域的普通军工企业来说,一般是不具备分析与辨别一个程序的安全性的。所能做的最多就是通过杀毒工具扫描一下,然后通过中间机导入涉密系统进行升级操作,简单地降低一些系统遭受摆渡攻击和感染病毒的可能性。如果这些程序的提供者别有用心,将给网络系统乃至国家安全带来致命的灾难。

2 木马与升级文件

2.1 木马的特征与传播途径

木马病毒是指通过一段特定的程序来控制另一台计算机。木马通常有两个可执行程序:一个是客户端,即控制端,另一个是服务端,即被控制端。木马的设计者为了防止木马被发现,而采用多种手段隐藏木马。木马病毒运行以后,远程入侵者可以通过控制端对本地计算机完成各种操作,例如给计算机增加口令,浏览、移动、复制、删除文件,修改注册表,更改计算机配置等[2]。

木马程序属于计算机病毒,具有自动复制、自动传播、隐蔽性、破坏性等计算机病毒特性。木马病毒可以通过网络、磁盘、邮件等方式传播,联网计算机一旦感染了木马病毒,便无任何信息安全可言。

2.2 升级文件的安装途径

升级文件不是计算机病毒,不具备病毒特征,是由软件开发者提供的修复软件漏洞或完善软件功能的程序代码,可以通过自动升级程序下载安装,或者下载后由操作人员手工安装。

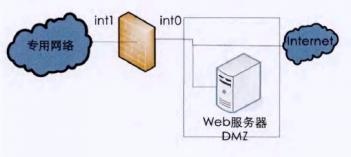

2.3 自动升级程序—“合法的后门”

自动升级程序属于C/S模式的应用程序,客户端运行后自动连接服务器端扫描是否有升级文件,如果有就自动下载安装。将操作系统、防病毒、办公软件设置成自动更新,对于普通个人计算机而言可以减少病毒入侵、小黑客的攻击,在相当程度上增强了系统安全性。但是,对于涉密信息系统来说,自动升级程序就是系统中的披着合法外衣的后门程序。在某些特定时刻,如果系统连接了互联网,根本不用什么黑客技术,敌人可以从这些后门随意进出。

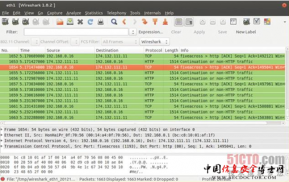

2.4 升级文件比木马病毒更可怕

对于涉密信息系统而言,所有程序、文件的输入、输出都是有着严格的控制程序的。输入/输出都必须通过中间机系统进行检查处理。在这个过程中,大部分木马病毒都可以被及时发现得到处理。由于升级文件不具备病毒特征,在中间机上对其进行病毒检查根本没有意义。普通企业是没有能力具体分析某个升级文件的真实功能的。随意安装了这类升级文件之后,系统的安全状态就有可能被打破。

2007年,在沸沸扬扬的诺顿“误杀门”事件中,有传言说美国国家安全局授意微软在Windows XP简体中文版中预留“后门”。尽管传言不可信,尽管赛门铁克承认是自己误杀,但这不得不引起网络安全工作者的重视[3]。

首先,我相信这是诺顿误杀,因为如果微软想拿什么资料,完全没有必要预留“后门”。对于互联网上的任何计算机来说,操作系统想悄悄停止哪个进程就停止哪个进程,想拿什么文件就可以通过那些尚未公开的底层系统函数接口不留痕迹地拿走什么文件。象什么杀毒软件、终端安全防护审计系统,根本都是形同虚设。

其次,对于与互联网物理隔离的网络系统来说,如果我们不加辨别地安装了人家专门为中国大陆提供的某个升级文件,完全可以造成数据丢失、系统崩溃或者控制某个计算机硬件驱动程序,使其发出经调制的电磁信号将机密信息辐射除去,给网络信息安全造成致命威胁。通过测评的安全系统将不在安全。

再次,在计算机网络与通信系统中,几乎所有的软硬件系统包括国产的安全系统或硬件设备都留有“后门”。在软硬件设备的研制过程中,开发者为了方便调试、方便维护或是其它别的原因,基本都会在自己的产品中预留后门。一位做程控交换机的朋友曾经向我吹嘘,他住酒店时,拿起电话随便按几下就能确定局端使用的是什么设备,再按几下就可以随意拨打国内国际长途而不被计费。显然,要避免这类后门带来的危害,只有在保证与公共系统保持物理隔离的同时尽量少安装或不安装由非可控渠道得来的升级文件。

因此,在涉密网络系统中,绝对不能随意安装包括升级文件在内的任何软件。简单地利用瑞星提供的漏扫工具扫一下,发现几个补丁没安装就不加辨别地扣分,显然是对国家安全的不负责任。

3 软件与升级管理

涉密计算机网络管理要技防与管理并重。在制定安全保密管理制度过程中,一定不能忽视软件与软件升级管理工作。

(1)系统中的软件与版本要统一,任何用户不能根据自己的喜好随意安装和升级软件。

(2)不单是安全产品,涉密系统中所有软硬件都要尽量选用国产品牌,起码要尽量不用与我们政治分歧较大国家的产品,以免关键时刻受制于人。

(3)统一安装必要的升级文件。在网络系统的运行过程中,可以通过安全策略关闭所有未用服务与端口以避免系统漏洞带来的威胁。只修复和完善必要服务的安全漏洞和功能才是必要的。

(4)系统中安装的所有升级文件(包括国产防毒软件升级)都应该由国家权威信息安全部门统一检查、发布。

4 关于网络信息安全的几点建议

(1)加大投入,加强国内安全产品以及基础软硬件产品的研发工作。

(2)统一组织协调国内各安全企业,明确其主要研发方向;各企业要分工协作,整体提高综合网络安全防护能力。

(3)成立面向所有军工企业与政府部门的测评中心,统一分析检查或开发专用升级程序,统一分发“安全补丁”。

参考文献

1.BMB22-2007,涉及国家秘密的信息系统分级保护测评指南.

2.杨义先.《网络信息安全与保密》.北京:北京邮电大学出版社,1999.

3.姜奇平.蹊跷的微软后门事件.《保密工作》.2007年第7期:

(责任编辑:)