公司企业需要采取极为严格的安全措施来对付极为严峻的威胁。本文介绍了企业安全方面的十条最佳实践,它们可以有效地防御绝大多数的安全威胁。

企业安全这一块工作需要占用大量的时间、资金和人力资源。本文并不完全针对移动安全,而是普遍适用于企业安全。

下面是我为公司企业列出的十条安全最佳实践(排名不分顺序)。

1、对数据进行加密

存储的数据、文件系统以及网络上传送的内容都需要予以加密。想保护敏感数据,并且有助于预防因被盗或设备丢失引起的数据丢失,加密必不可少。

2、使用数字证书对你的所有网站进行签名

把你的证书保存在路由器和负载均衡系统等硬件设备上,而不是像传统的做法那样保存在Web服务器上。从其中一家值得信赖的机构获得证书。

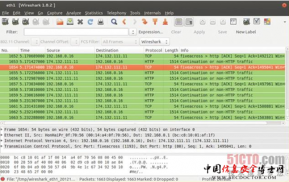

3、实施数据丢失预防(DLP)和审计机制

采用数据丢失预防和文件审计机制来监控、提醒、识别以及阻止进出贵企业网络的数据。

4、实施可移动介质政策

对USB驱动器、外置硬盘、拇指驱动器、外置DVD刻录机以及任何可写式介质的使用都要有所限制。这些设备为进出贵企业网络的安全泄密事件提供了便利。

使用SSL,每天扫描贵企业网站查找恶意软件,为所有会话cookie设置Secure(安全)标记,并使用扩展验证(EV)SSL证书。

6、在电子邮件服务器上使用垃圾邮件过滤器

使用久经考验的垃圾邮件过滤器,以清除进入你用户的收件箱和垃圾文件夹的不需要的电子邮件。教你的用户学会如何识别垃圾邮件,哪怕该邮件来自可信的来源。

7、使用综合的端点安全解决方案

建议使用多层产品,防止用户设备被恶意软件感染。光使用反病毒软件是不够的。反病毒软件、个人防火墙和入侵检测设备都是整套端点保护方案的组成部分。

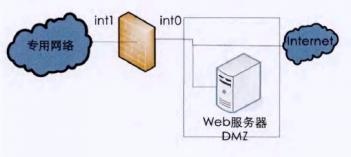

8、基于网络的安全硬件和软件

使用防火墙、网关反病毒软件、入侵检测设备、蜜罐和监控系统,从而搜寻拒绝服务攻击、病毒特征、未授权入侵、端口扫描以及其他"通过网络"实施的攻击和企图破坏安全的行为。

9、及时更新安全补丁

有些反病毒软件似乎每天都会更新。要确保你的软硬件防御系统及时采用新的反恶意软件特征和最新补丁。如果你关闭了自动更新机制,就要为你的系统设立一套定期扫描和补救的方案。

10、教育你的用户

教育用户可能是最重要的非硬件、非软件解决方案。如果用户受到了安全方面的教育,会对自己的行为更加负责,并给宝贵的公司数据(包括电子邮件)带来的风险比较小。

如你所知,我没有剔除诸如物理安全之类的最佳实践,这是那些明显采取或者应当明显采取的安全措施之一。其他这类"明显采取"的措施包括:使用安全方面经过审查的软件,使用已在贵企业的操作系统上进行递归测试的软件,使用虚拟专用网(VPN),使用强密码,等等。

公司企业在安全问题上绝不能抱着侥幸的心态。如果抱着这样的心态,损失很惨重。有多惨重?平均而言,大公司因移动计算"灾难"而蒙受的损失高达429000美元。也许贵公司财大气粗,承受得了这不到50万美元的灾难,但相信大部分公司承受不了。最好还是借助多管齐下的多层次方案,密切关注安全问题。保持警惕很重要,加强意识同样很重要。

(责任编辑:闫小琪)