数据保护是伴随着数据的诞生而产生的。随着IT技术的不断发展,数据保护技术也不断的跟进,从而产生如复制、备份、镜像等数据保护技术。互联网时代对数据保护提出了更高的要求,比如如何防范来自网络的风险等新的要求。但是,随着数据量的增大,过去用固定时间间隔的备份/恢复技术来保护用户的数据,已经满足不了用户需求,用户需要实现实时保护。在这样的背景下以基于硬盘的数据重复删除技术和持续数据保护技术为代表的新一代数据保护技术诞生了,使得数据保护概念发生了革命性的变化,新一代数据保护策略就在这样的背景下产生了。

1 新一代数据保护策略

1.1定义

所谓新一代数据保护策略,简单的说就是把传统数据保护模式和重复数据删除及持续数据保护等新技术通过整合和集成,凭借单一解决方案就可以帮助用户实现全面的一种数据保护策略。新一代数据保护具备三个关键特征:其一,必须要全面,能够全面覆盖复杂的环境;其二,必须以磁盘为动力,从而能够利用现有的磁盘阵列投人并同时提高备份与恢复服务等级;其三,要以恢复为中心,备份操作要以在任何时间都可进行最为快速有效的恢复为设计出发点。

1.2应用说明

新一代数据保护策略是因为重复数据删除技术和持续数据保护技术的出现而提出的,特别是持续数据保护技术的出现,使得传统的数据保护发生了革命性的变化。因此,大多数据保护研究开发企业,对新一代数据保护策略的研究,都是围绕持续数据保护技术(Continuous Data Protection,缩写为CDP)来进行的,对于目前应用和特点大体可以归纳如下:

1)为关键型应用程序提供完整的数据保护和恢复解决方案。

2)能够从火灾、洪水、地震等突发事件导致的数据丢失中恢复关键数据并保证数据完整性。

3)提供选择性备份机制,节省带宽的保护功能。可以按照业务需求设置备份频率,为最关键的应用程序设定严密的恢复点目标(Recovery PointObjective,缩写为RPO)。

4)统一管理,集中控制。一个中央控制站提供监控和管理界面,提供对分布式灾难恢复流程状态和远程办公室操作状态的完全访问,同时还提供远程控制功能。

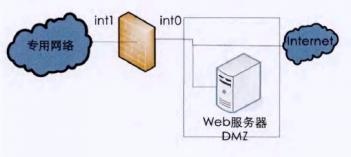

安全性和可靠性。在远程办公室无法使用虚拟专用网(VPN)或其他安全通道时,仍然能保证安全的数据传输。

1.3研究重点

CDP作为一种数据保护的高级形式,带来的数据保护技术的飞跃和冲击都大大超出了人们对于传统备份技术所把脉的尺度和界限,重新定义着数据保护的模式—新一代数据保护策略。随着这项技术越来越聆听到人们的叫好之声,人们已经看到了众多厂商加快了融人这种技术的步伐。当前市场上流行的CDP产品主要有FalconStor Software Inc.FalconStor Continuous Data Protector, Symantec Coip.NetSackup RealTime和IBM Corp. Tivoli StorageManager FastBack等10多种,如FalconStor CDP原本是复制结合快照的数据保护产品,添加了持续保护功能后,可连续撷取受保护磁盘的写入I/O,并提供不受时间点限制的任意还原能力等等。CDP持续数据保护技术成为了数据保护技术中的一个主流热点,而随之而来的云计算,带来了海量数据存储和共享等等新的概念,促使数据保护技术调整相应的研究方向。新一代数据保护策略今后的研究重点应包含以下3个方面:

1)持续数据保护技术领域的拓展。从目前基于微软的各类操作系统平台延伸到更多企业级系统所采用的UNIX平台,为更多的行业和用户带来数据系统的高可靠和低成本保障。

2)进一步增强连续行在各类应用上的突破。像exchange系统的恢复、数据库系统的恢复、以及单实例的恢复等等,我们期盼着新一代数据保护策略为各类应用带来的是灵活、快捷和高效的恢复机制。

3)新一代数据保护策略需要进一步完善存档机制与分级保护体系。将近期的各时间点数据在不施加对应用的影响下存档,尽可能的提高离线保存能力和长时间历史数据的保管。

随着CDP持续数据保护技术的应用范围的扩大和人们的认知的深入,新一代数据保护策略将会被认同是一种新的范畴的、贴近用户目标的高级数据保护方式。

(责任编辑:安博涛)