入侵检测系统检测能力度量方法分析(4)

-(1-B)(1-)?log?〖SX(〗(1-B)(1-)〖〗(1-B)(1-)+B〖SX)〗-(1-B)?log?〖SX(〗(1-B)〖〗(1-B)+B(1-)〖SX)〗? Gu等人在文献 [8] 中将? C ID ?=〖SX(〗I(X;Y)〖〗H(X,Y)〖SX)〗? 作为检测能力度量函数。

-(1-B)(1-α)?log?〖SX(〗(1-B)(1-α)〖〗(1-B)(1-α)+Bβ〖SX)〗-(1-B)α?log?〖SX(〗(1-B)α〖〗(1-B)α+B(1-β)〖SX)〗?

Gu等人在文献[8]中将?

CID?=〖SX(〗I(X;Y)〖〗H(X,Y)〖SX)〗?

作为检测能力度量函数。从上述的表达式可看出,C??ID?的表达式与检测过程中所涉及的指标(如B,α,β)有直接关系,而这个表达式反映了这些指标之间的客观的、本质的联系。?

CID?指标的主要设计思路是,基于C??ID?调整?IDS?算法的参数,可以最大限度地减少关于输入事件X是否为入侵的未知信息量。该度量指标具有如下优点:(1)它综合考虑了入侵检测能力的所有重要指标,如检测率、误报率、漏报率等等;(2)它是一种客观的评价指标(从信息论的角度构建);(3)它对?IDS?的操作参数(如检测率、误报率)敏感,可以灵敏地反映?IDS?检测效果的改变。C??ID?的主要缺点是,输入事件未知信息量的减少难以通过直观的?IDS?性能参数(如检测率、误报率)来反映[8?9]?,这使得该检测能力度量函数在应用中直观性不如ROC曲线。

?

4总结

?

入侵检测技术,自上世纪八十年代末提出,经过二十多年的发展已经成为网络安全中的重要保障技术。IDS评估有助于更好地刻画IDS的特征,更好地认识IDS的处理方法、所需资源及环境。利用测试和评估结果,可推断IDS发展的趋势,估计风险、制定可实现的IDS质量目标(如可靠性、可用性、速度、精确度等);还可以发现系统中存在的问题以便进行改进,提高系统的各项性能指标。然而,IDS性能的评估方法的发展和应用一直不很理想。?

本文分析了IDS检测能力(IDS评估中的基本指标)的度量的几种方法,包括常用的和最近的研究成果,指出了各自的特点和存在的问题,目的是在实际应用中为IDS的评价、比较和选择提供依据,也可以为IDS评估标准的建立提供参考。?

在这里,我们非常关注一个客观的、综合的IDS检测能力度量函数的构建。在应用方面,可以通过这个度量函数的计算比较不同IDS的优劣,为用户的选择提供依据;也可以通过对该度量函数的优化实现IDS的优化配置(如最优阈值的选取),使IDS最大限度地发挥作用;对于IDS的开发者来讲,还可以通过该度量函数的优化实现IDS的优化设计(如对检测算法的选择等)。在理论方面,检测能力度量函数的建立可以尝试将入侵检测技术的研究(如IDS的优化设计和配置等)转化为优化问题,使得入侵检测技术的研究能够建立在一定的理论基础之上。这将是一件非常有意义的工作.

参 考 文 献?

[2] Porras Phil, Schnackenberg Dan, Staniford?Chen Stuart, et al? The common intrusion detection framework architecture, http://www?isi?edu/gost/cidf/drafts/architecture?txt, 1999??

[3] Debar H, Dacier M, Wespi A? Towards a taxonomy of intrusion detection systems? Computer Networks,1999,31(8):805?822??

[4] O’Connell, B, Myers, H?Information Point:Receiver Operating Characteristics (ROC) Curves? Journal of

(责任编辑:adminadmin2008)

顶一下

(0)

0%

踩一下

(0)

0%

- 上一篇:基于图像的信息隐藏检测技术

- 下一篇:信息安全风险评估研究

热点内容

相关文章

图片资讯

桌面安全 需采用“深层防御”方法

深层防御方法代表了一套全方位安全哲学,帮助保护计算环境免受许多攻击手法的攻击。 ...[详细]

网络安全巧设置 Win2008 R2 防火墙详解

针对一般中小企业型来说,如果希望对企业网络进行安全管理,不一定非得花高价钱购买专...[详细]

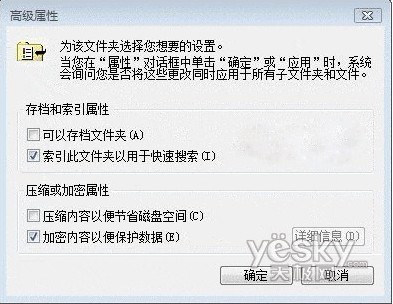

Windows Vista中如何加密文件或文件夹

要在Windows Vista加密文件或文件夹,可按下面的操作步骤进行:。 ...[详细]

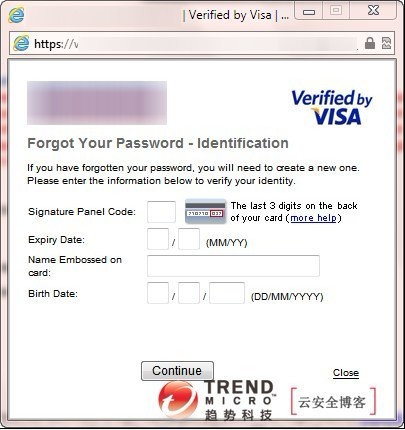

信用卡背后的安全隐患

Visa组织在2001年推出一个他们称为3DS的安全协议,也就是3 Domain Secure的缩写。试图...[详细]

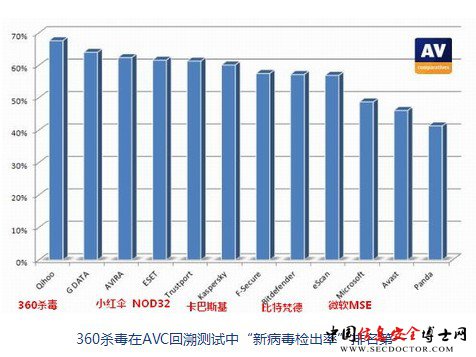

周鸿祎:AVC证明360杀毒具有世界级技术

曾令中国杀毒业难堪的AV-Comparatives国际权威评测传来喜讯:在最新公布的AVC回溯测试...[详细]