身份识别和接入控制是任何安全设计的基本组成部分。知道谁或者什么正在连接到你的系统以及他们有什么许可对于保护系统安全及其数据是非常重要的。采用虚拟化,需要做出一些决定以保证建立适当的控制措施:

•物理主机上的接入控制系统如何影响虚拟主机上的接入控制系统?

•如果这个虚拟机是可移植的并且能够在许多物理主机上运行,如何让这些接入控制措施也能够移植?

•一个虚拟机快照能够复制到任何物理机器上并且执行吗?

•如果一个虚拟机在多个物理机器上复制,它的账户和口令也能够复制吗?会出现不能同步或者账户锁死的情况吗?

•应该允许一个应用程序从任何物理主机访问另一个应用程序或者数据库吗?

作为全面的威胁和风险评估的一部分,可以并且应该提出类似的其它问题。最终,要尽可能地得到许多问题的答案,从而建立一个更安全的系统和消除潜在的部署障碍。

通过使用基于LDAP/主动目录的身份管理系统、实施一个SSO系统或者使用双因素令牌等手段实现用户身份识别外部化将取消管理存储在每一个虚拟机上的单独的身份识别的需求。虽然这对于最终用户团体来说是起作用的并且是一种推荐的方法,但是,这个方法不能完全解决管理员和应用程序接入的挑战。许多(并非全部)应用程序包括对可插入的身份识别的支持;也就是说,他们能够通过安装适当的软件模块与外部身份识别存储器进行沟通。对于不支持外部身份识别并且使用基本的身份和口令的应用程序来说,这个机构要坚持维护那个具体的应用程序的用户存储器。更糟糕的是,需要与那个应用程序及其数据交流的任何计划也许都需要用户身份和口令的硬编码。在现在和遵守法规和审计要求的年代,这种做法将很快成为一种被禁止的做法。

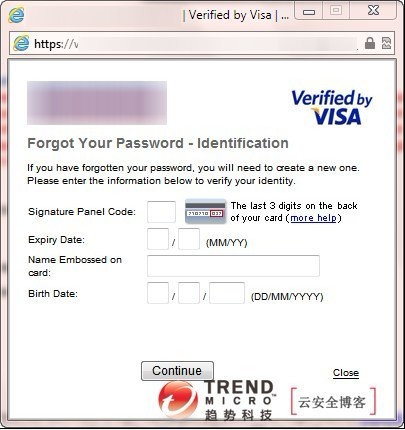

任何接入系统的基本的身份识别都是通过使用合法的身份和口令实现的。所有的操作系统和应用程序都包括支持基本的身份识别。即使在已经为用户实现了可插入的身份识别的时候,管理员和程序仍然使用共享的身份和口令。反对使用口令的常见的观点是,口令在防御专门的攻击方面很差,因为口令很短、结构软弱以及不经常改变。这使人们认为长的、强大的、定义维护的身份和口令将会给系统提供充分的身份识别控制。口令还消除了应用双因素令牌或者生物统计身份识别方法的成本和复杂性。在物理的、虚拟的和应用程序环境中维护管理员和程序的身份和口令或者有权限的账户是机构面临的一个更大的挑战。

(责任编辑:adminadmin2008)