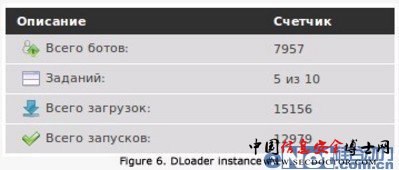

例如,德国的 Bot 电脑都会去下载某一个 SpyEye 变种 (TSPY_SPYEYE.ATC)。而美国、加拿大、英国、澳洲和法国的受害电脑则会下载另一个不同的 SpyEye 变种 (TROJ_SPYEYES.JAN)。

至于俄罗斯的受害者则是去下载一个 Meredrop 变种 (TROJ_MEREDROP.TG)。预设下载的程序都是各种不同的假杀毒产品。

为了让读者体会一下该服务器所提供的恶意程序种类之多,特别在此列出一些我们已侦测到的恶意程序名称:

TROJ_FRAUDL.SMMZ

TROJ_HILOTI.SMAE

TSPY_SPYEYE.ATC

TSPY_ZBOT.PB

TROJ_FAKEAV.SMT1

TROJ_SPYEYES.JAN

TROJ_SPYEYES.AE

TROJ_MEREDROP.TG

TROJ_FAKEAV.SMDF

TSPY_SPYEYE.TRF

TROJ_KRYPTK.XFX

虽然小型 Bot 网络通常不受人注意,但它们依然是恶意程序的重要命脉。其经营者不仅是恶意程序工具组的消费者,也是大型 Bot 网络经营者的受害者名单来源,同时更是假杀毒软件的散播者。恶意程序工具组的公开流传,让有心从事网络犯罪但不具专业能力的歹徒也能进行漏洞攻击、散播恶意程序,这些原本都是他们不可能办到的事。

@原文來源:TrendLabs Malware Blog - by Trend Micro

DIY Cybercrime: Exploits, Loaders, and Affiliates Part 1

(责任编辑:)