2017年5月12日20时,全球爆发大规模比特币勒索感染事件。美国、英国、俄罗斯、中国等多个国家都遭到了WannaCry勒索软件的攻击。一时关于比特币勒索的相关报道呈井喷之势,充斥于媒体报端。但多数内容不是流于表面,就是过于片面化,并不系统。经过多年对比特币勒索的密切关注和深刻理解,安华金和攻防实验室总结整理出颇具技术含量的比特币勒索发展报告,以下报告以比特币勒索为研究对象,以比特币勒索的发展为纲,尝试为各位勾勒出一副全面的比特币勒索的攻击和防护建议图。

比特币勒索

在比特币勒索事件频发,影响越发严重的今天,深入理解比特币勒索,有助于我们更好地为客户提供安全服务和安全产品。简单地说,比特币勒索的核心就是“要钱”。黑客利用某些技术手段阻止受害者正常访问数据或电子设备,通过逼迫、恐吓或威胁受害人的方式,已达到骗取赎金的目的。通常,黑客会给出交付赎金的时间,并威胁超过规定时长之后,赎金将翻倍或数据会被清除。

比特币勒索的危害不单是伴随勒索带来的经济损失,更多的是因为勒索攻击造成医疗、金融、零售等行业服务中断,从而引发的经济、信誉、时间等方面的损失。美国圣地亚哥州一所医院遭到比特币勒索攻击,最终所有医生无法使用电子设备,只能通过纸笔重新为病人服务。正是没有电子设备的辅助,医生无法准确判断病人情况,造成多起病情延误,给病人以及家属带来无可挽回的损失。

早期的比特币勒索

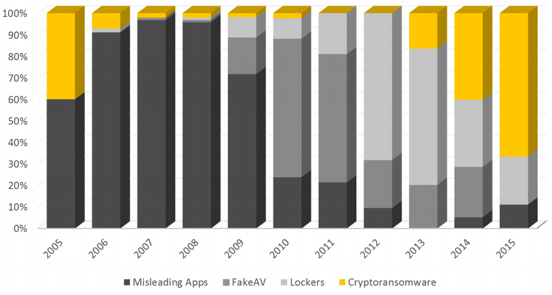

现今,比特币勒索发生频率日益频繁,已经引起了各方的重视。很多人以为比特币勒索是新出现的黑客攻击方法。但实际上,比特币勒索并非新鲜事,最早在1989年就出现了第一款比特币勒索软件,而后直到 2005年才开始广泛使用。随着计算机技术的发展,2005年到2015年的10年发展中,比特币勒索经历了四次技术形态的进步。每次技术进步都在多个方面进行了优化,最终逐渐形成了现在的比特币勒索软件。由于历史所限,每种技术都在一段时期内占据着主导地位。2005年到2009年之间冒牌应用软件兴起;2010、2011两年间“假杀毒软件称雄”;2013、2014年以锁勒索为主;2015年之后比特币勒索就逐渐进入加密勒索为主的时代。

勒索软件家族大事件表

由于历史所限,每种技术都在一段时期内占据着主导地位

现在比特币勒索是一种结合了社会工程学、软件漏洞、蠕虫病毒、TOR网络等多种技术的黑客攻击手法。在历史上比特币勒索也经历过初级阶段:冒牌应用软件和假杀毒软件。这两者更多应用的是社会工程学,勒索的方式主要利用客户对安全的无知。冒牌应用软件时代出现在2005年,当时出现很多辅助操作计算机的第三方工具。黑客编写了会引起计算机异常的第三方系统工具供客户使用,客户使用操作系统出现各种问题,黑客再向客户收取计算机维修费和安全检测费用,通过这种方式诈骗钱财。

接着2009年杀毒软件大规模兴起,很多黑客编写能伪造安全问题的杀毒软件,客户使用伪杀毒软件很快就能发现很多根本不存在的安全问题。这时候假杀毒软件以修复安全点为由,向客户进行收费。每个假安全隐患收费在40美金到100美金之间。为了取得用户的信任,黑客伪造的杀毒软件,会在风格和样式上和当时最流行的杀毒软件保持一致。

黑客伪造的杀毒软件,会在风格和样式上和当时最流行的杀毒软件保持一致

但这两种方式存在弊端,即黑客难以避免和受害人相接触。如此一来,黑客一旦被发现就极易被执法机关抓捕,所以在2012年之后这两种方式逐渐偃旗息鼓,与此同时,锁勒索和加密勒索逐渐占据了整个比特币勒索的市场。

现代的比特币勒索

现在比特币勒索主要指锁勒索和加密勒索这两类。这两类勒索利用TOR网络和比特币收款,有效的隐藏了收款中给执法者留下的追踪链条,成功地减小了不法分子的被捕几率。这两种勒索主要的区别在于,他们基于不同层来阻断用户访问数据。

第一类锁勒索(locker ransomware)也称为计算机锁(Computer locker)。这种方式一般是锁定计算机或用户界面,然后要求用户支付费赎金,以恢复对数据的访问。

锁勒索

锁勒索这种方式现在较常出现在手机端。锁屏幕主要是2种方式:一种是添加一个置顶框在界面上覆盖界面,阻止用户的正常操作。这种方式未对低层文件并做任何修改,只是添加了一层界面。该方式可以通过很多技术手段处理,并不需要向黑客缴纳赎金。第二种方式是利用某些漏洞拿到root权限设置屏保或修改锁屏密码,然后对受害者进行勒索。这种方式可以在损失一定数据的情况下通过手机的recovery方式进行解锁。总体来说,锁勒索这种方式比较容易被破解,黑客的勒索界面也多伪装成司法机关,进行吓唬式的勒索。如上图就是黑客冒充的各国司法机关的勒索样例。

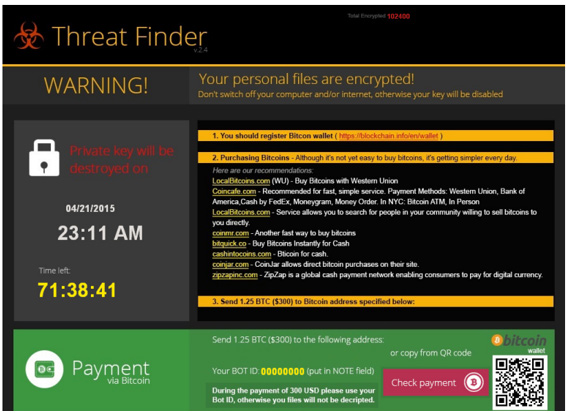

现在更多见的是第二种加密勒索(crypto ranspmware),也称为数据锁(data locker)。这种类型的勒索软件被设计成可以查找用户机器上所有有价值的数据,然后对数据进行高强度的加密(AES 256等),加密后删除原始数据。客户如果没有备份,难以通过单纯的技术手段破解被加密的文件。

加密勒索,一般不会对操作界面、鼠标和键盘等进行锁定,数据文件被加密后,不会导致操作系统出现异常,受害者还可以使用计算机。

加密勒索

锁勒索和加密勒索是当今比特币勒索的两种方式。越来越多的黑客选择使用加密勒索,主要因为加密勒索的赎金支付率比锁勒索更高。2016年加密勒索赎金支付率为4.3%,而锁勒索的赎金支付率仅为1.5%。

(责任编辑:安博涛)