本周网络安全基本态势

本周互联网网络安全指数整体评价为良,整体情况较上周有所恶化,但评价指数仍在良的区间。境内感染网络病毒的主机数约为123.2万个,较上周环比上升了约7.7%;新增网络病毒家族2个,较上周新增数量增加了1个;境内被篡改政府网站数量为65个,较上周数量环比大幅增加了1倍多;新增信息安全漏洞118个,环比减少了约11.9%,其中新增高危漏洞37个,较上周环比减少了约39.3%。

本周网络病毒活动情况

1、网络病毒监测情况

本周境内感染网络病毒的主机数约为123.2万个,较上周环比上升了约7.7%。其中,境内被木马或被僵尸程序控制的主机约为22.7万个,环比减少了约29.5%;境内感染飞客(Conficker)蠕虫的主机约为100.5万个,较上周数量环比上升了约22.3%。

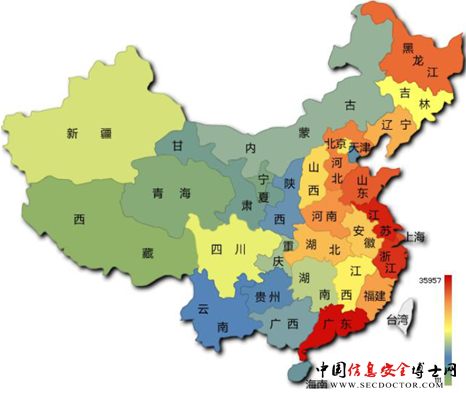

木马或僵尸程序受控主机在我国大陆的分布情况如下图所示,其中红色区域是木马和僵尸程序感染量最多的地区,排名前三位的分别是广东省约2.75万个(约占中国大陆总感染量的12.2%)、江苏省约1.73万个(约占中国大陆总感染量的7.6%)和浙江省约1.71万个(约占中国大陆总感染量的7.5%)。

2、TOP5活跃网络病毒

本周,中国反网络病毒联盟(ANVA)2整理发布的活跃网络病毒。其中,利用网页挂马或捆绑下载进行传播的网络病毒所占比例较高,病毒仍多以利用系统漏洞的方式对系统进行攻击。ANVA提醒互联网用户一方面要加强系统漏洞的修补加固,安装具有主动防御功能的安全软件,开启各项监控,并及时更新;另一方面,建议互联网用户使用正版的操作系统和应用软件,不要轻易打开网络上来源不明的图片、音乐、视频等文件,不要下载和安装一些来历不明的软件,特别是一些所谓的外挂程序。

3、网络病毒捕获和传播情况

本周,CNCERT捕获了大量新增网络病毒文件,其中按网络病毒名称统计新增194个,较上周新增数量大幅增加了约44.8%;按网络病毒家族统计新增2个,较上周新增数量增加了1个。

网络病毒主要对一些防护比较薄弱或者访问量较大的网站通过网页挂马的方式进行传播。当存在安全漏洞的用户主机访问了这些被黑客挂马的网站后,会经过多级跳转暗中连接黑客最终“放马”的站点下载网络病毒。

网络病毒在传播过程中,往往需要利用黑客注册的大量域名。本周,CNCERT监测发现的放马站点中,通过域名访问的共涉及有594个域名,通过IP直接访问的共涉及有167个IP。在594个放马站点域名中,于境内注册的域名数为118个(约占19.9%),于境外注册的域名数为398个(约占67%),未知注册商所属境内外信息的有78个(约占13.1%)。下图为这些放马站点域名按所属顶级域的分布情况,排名前三位的是.com(约占48.1%)、.info(约占14.5%)、.cn(约占7.9%)。

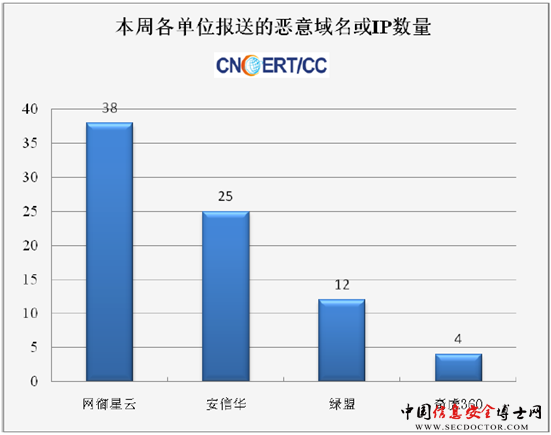

此外,通信行业互联网信息通报成员单位向CNCERT共报送了78个恶意域名或IP(去重后),各单位报送数量统计如下图所示。

针对CNCERT自主监测发现以及各单位报送数据,CNCERT积极协调域名注册机构等进行处置(参见本周事件处理情况部分),同时通过ANVA在其官方网站上发布恶意地址黑名单(详细黑名单请参见:http://www.anva.org.cn/sites/main/list/newlist.htm?columnid=92)。请各网站管理机构注意检查网站页面中是否被嵌入列入恶意地址黑名单的URL,并及时修补漏洞,加强网站的安全防护水平,不要无意中成为传播网络病毒的“帮凶”。

本周网站安全情况

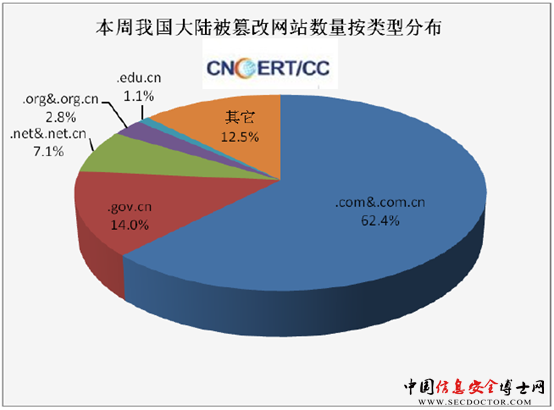

根据CNCERT监测数据,本周境内被篡改网站数量为463个,较上周数量环比增加了约3.3%。境内被篡改网站数量按类型分布情况如下图所示,数量最多的仍是.com和.com.cn域名类网站。其中,.gov.cn域名类网站有65个(占境内14%),较上周数量大幅上升了1倍多。

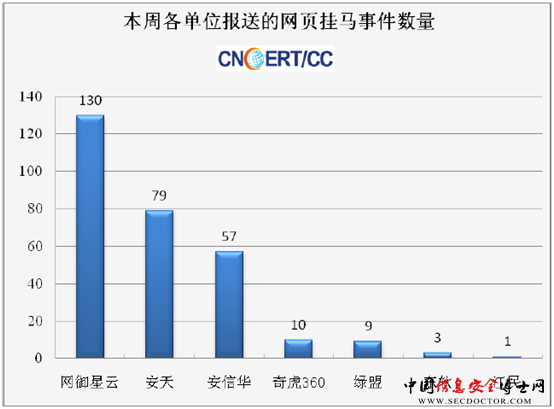

根据通信行业各互联网信息通报成员单位报送数据,本周共发现境内被挂马网站数量为232个(去重后),较上周环比减少了约11.1%。其中,.gov.cn域名类网站有41个(约占境内17.7%),环比减少了约28.1%。各单位报送数量如下图所示。

本周事件处理情况

1、本周处理各类事件数量

对国内外通过电子邮件、热线电话、传真等方式报告的网络安全事件,以及自主监测发现的网络安全事件,CNCERT根据事件的影响范围和存活性、涉及用户的性质等因素,筛选重要事件进行协调处理。

本周,CNCERT通过与基础电信运营商、域名注册服务机构的合作机制,以及反网络病毒联盟(ANVA)的工作机制,共协调处理了158起网络安全事件。

2、本周恶意域名和恶意服务器处理情况

依据《中国互联网域名管理办法》和《木马和僵尸网络监测与处置机制》等相关法律法规的规定,本周ANVA在中国电信等基础电信运营企业以及35互联、爱名网、第一主机、东南融通、花生壳、江苏邦宁、上海有孚、万网、希网、厦门易名、新网互联、新网数码等域名注册服务机构的配合和支持下,并通过与境外域名注册商和国际安全组织的协作机制,对121个境内外参与传播网络病毒或仿冒网站的恶意域名或服务器主机IP采取了处置措施。

3、本周重点事件处理情况

为保障高考和高校招生期间网络的安全运行,CNCERT协调通信行业互联网信息通报成员单位、CNVD成员单位、ANVA成员单位等共同开展了高考专项保障工作。7月2日,CNCERT接收到江民科技新报送的西华大学网站挂马事件。此外,还接收到CNVD获悉的关于某大学网站存在任意文件下载漏洞事件。CNCERT经验证和分析后,向有关单位进行了通报。

本周重要安全漏洞

本周,国家信息安全漏洞共享平台(CNVD)整理和发布以下重要安全漏洞,详细的漏洞信息请参见CNVD漏洞周报(www.cnvd.org.cn/reports/list)

1、Microsoft产品安全漏洞

MicrosoftIIS是一款微软开发的WEB应用服务程序。本周,该程序被披露存在多个安全漏洞,攻击者可利用漏洞非法访问受密码保护的资源并查看服务器进程内的源代码,获取敏感信息,发起拒绝服务攻击。

CNVD收录的相关漏洞包括:MicrosoftIIS存在多个FTP命令请求拒绝服务漏洞、MicrosoftIIS文件枚举漏洞、MicrosoftIIS身份验证绕过漏洞、MicrosoftIIS源代码泄露漏洞、MicrosoftIIS短文件或文件夹名使用波浪号泄漏漏洞。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒相关用户关注厂商主页及时更新,避免引发漏洞相关的网络安全事件。

2、Winamp安全漏洞

Winamp是一款通用音乐播放器。本周,该产品被披露存在多个安全漏洞,攻击者可利用漏洞破坏内存,导致缓冲区溢出。

CNVD收录的相关漏洞包括:WinampAVI/IT文件内存破坏漏洞(CNVD-2012-12786)、WinampAVI/IT文件堆缓冲区溢出漏洞(CNVD-2012-12785)、WinampAVI/IT文件堆缓冲区溢出漏洞(CNVD-2012-12784)、WinampAVI/IT文件堆缓冲区溢出漏洞(CNVD-2012-12783)。上述漏洞的综合评级均为“高危”。目前,厂商已经修复了上述漏洞。CNVD提醒相关用户尽快下载补丁更新,避免引发漏洞相关的网络安全事件。

3、IBM产品安全漏洞

IBMAIX是一款商业主机操作系统;IBMSterlingB2BIntegration是一款应用于B2B业务模式的文档交互解决方案;IBMInfoSphereGuardium是一款企业数据中心安全保障解决方案。本周,上述产品被披露存在多个安全漏洞,攻击者可利用上述漏洞造成受影响的计算机崩溃,发起拒绝服务攻击或提升特权。

CNVD收录的相关漏洞包括:IBMSterlingB2BIntegrator存在多个漏洞、IBMAIX临时文件创建漏洞、IBMInfoSphereGuardium本地拒绝服务漏洞。厂商已经修复了上述漏洞。CNVD提醒相关用户尽快下载补丁更新,避免引发漏洞相关的网络安全事件。

4、Drupal模块安全漏洞

Drupal是一款开放源码的内容管理平台。本周,Drupal多个模块被披露存在多个漏洞。攻击者利用漏洞可劫持用户会话,利用脚本注入绕过白名单,发起钓鱼攻击。

CNVD收录的相关漏洞包括:DrupalAuthoringHTML白名单安全旁路漏洞、DrupalNodeHierarchy模块跨站请求伪造漏洞、DrupalJanrainCapture模块重定向漏洞、Drupalfiledepot模块会话劫持漏洞、DrupalProtest模块'protest_body'跨站脚本漏洞、DrupalSimpleMeta模块跨站请求伪造漏洞。厂商已经修复了上述漏洞。CNVD提醒相关用户尽快下载补丁更新,避免引发漏洞相关的网络安全事件。

5、SolarFTPServer拒绝服务漏洞

SolarFTPServer是一款FTP服务程序。本周,SolarFTPServer被披露存在一个拒绝服务漏洞。向SolarFTPServer发送多个并行处理的请求,可导致服务程序崩溃,造成拒绝服务攻击。目前,互联网上已经出现了针对该漏洞的攻击代码,厂商尚未发布该漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页以获取最新版本。

小结:本周,Microsoft和IBM的多款产品被披露存在多个漏洞,攻击者利用漏洞可获取敏感信息,造成受影响计算机崩溃,发起拒绝服务攻击。多个Drupal模块也被披露存在多个漏洞,攻击者利用漏洞可劫持用户会话,利用脚本注入绕过白名单,发起钓鱼攻击。利用Winamp存在的漏洞可破坏内存,导致缓冲区溢出,可利用发起针对桌面操作系统用户的攻击。此外,SolarFTPServer服务器被披露存在零日漏洞,对网络服务器安全构成威胁,相关管理员用户需加强防范。