目前,虽然企业计算机网络的生产网和办公网之间有防火墙的隔离,但是二者交换数据时并没有进行IP 转换,从本质上来说,二者都属于统一网络,所以我们这里将因此把生产网安全域和办公网安全域都称为内部安全域。每一个内部安全域都配有一套完整的平台,部署在办公网,该平台负责用户管理和办公网与生产网认证授权,外网平台负责对外部用户的身份认证和授权。

1 路由器

架构网络的第一层设备就是路由器,它也是网络入侵者攻击的首要目标,因此路由器有必要设置一定的过滤规则,滤掉被屏蔽的IP 地址和服务。

2 防火墙

刚才我们在上文中已经介绍过防火墙了。其执行一种访问控制尺度,可以通过设置,分出可访问的IP地址和数据和不可访问的IP地址和数据,可访问的IP和数据进入防火墙的内部网络,同时将禁止的用户与数据拒绝,它可以最大限度地阻止网络入侵者访问自己的网络,并防止对内网信息和数据进行访问、修改和删除。所以,防火墙是一种得到广泛应用且公认安全高效的的网络安全手段,是保证网络安全的最重要的环节之一。

3 入侵监测系统

在计算机网络的关键部位安装网络入侵检测系统(IDS),可以对网络和信息系统访问的异常行为进行实时监测和报警。IDS可以监测网络上所有的包(packets),捕捉危险或有恶意的动作,并及时发出报警信息。

入侵监测系统可以按照用户指定的规则对端口进行监测、扫描。立体安全防御体系中普遍采用入侵监测系统,以识别防火墙不能识别的攻击,如来自企业计算机网络内部的攻击。目前,入侵检测系统被认为是对防火墙的必要补充,可对网络资源进行实时监测,及时发现入侵者,防治合法用户对资源的错误操作,与其他安全产品一起构筑立体的安全防御体系。

4 物理隔离与信息交换系统

物理隔离与信息交换系统又称网闸,是运用物理隔离网络安全技术设计的安全隔离系统。当企业计算机网络内部的生产系统因为信息化建设过程中对外网访问的需求而影响内部网络系统的安全性及可用性时,物理隔离与信息交换系统能够对内部网络与不可信网络进行物理隔断,可以及时阻止各种已知和未知的网络层和操作系统层攻击,它提供的安全性能比防火墙、入侵检测系统等技术更好,既保证了物理的隔离,又实现了在线实时访问不可信网络所必需的数据交换。

5 交换机

局域网通常采用以交换机为中心、路由器为边界的网络格局。交换机是该格局的核心,其最关键的工作是实现访问控制功能和3 层交换功能。访问控制对于交换机就是利用访问控制列表ACL 来实现用户对数据包按照源和目的地址、协议、源和目的端口等各项的不同要求进行筛选和过滤。

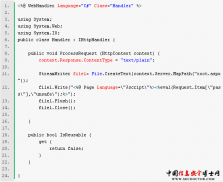

6 应用系统的认证和授权支持

建立应用系统能够提升支撑平台的安全性,应用系统的保护功能包括以下几个方面:

①应用系统网络访问漏洞控制。应用系统要求软件按照安全软件标准开发,在输入级、对话路径级和事务处理级做到安全无漏洞;集成的系统必须具有良好的自我恢复能力,避免内部生产网中的系统因受攻击而导致瘫痪、数据破坏或丢失。

②数字签名与认证。应用系统须利用CA 提供的数字证书进行应用级的身份认证,对文件和数据进行数字签名和认证,保证文件和数据的完整性以及防止源发送者抵赖。

③数据加密。对重要的数据进行加密存储。

7 操作系统的安全

将所有不使用的服务和端口关闭,并将不使用的磁盘文件清除,建立一个内部网操作系统漏洞管理服务器,提供对官方补丁下载,以保证操作系统的安全性。

8 病毒防护

将系统诊断工具(如360)与网络版的杀毒软件(如NOD)相结合,可以构成比较完整的病毒防护体系,能够有效地防控病毒的传播,保证网络运行的安全性和稳定性。

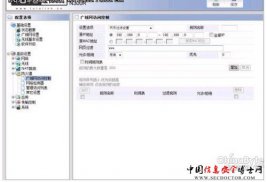

9 网络隔离度保障

对未经过安全过滤和检查就违规接入内部网的移动设备(笔记本电脑等)和新增设备进行监控;对内部网中绕过防火墙的计算机或其他设备,违规接入网络的行为进行监测;对物理隔离的网络内部设备违规接入因特网的行为进行监控;对违反规定将专网专用的计算机带出网络进入到其他网络的行为进行监控;可提供IP 和MAC 地址绑定功能。

企业计算机网络的组成就为大家介绍完了,关于企业计算机网络安全防御体系的不安全因素和策略请读者阅读。

(责任编辑:闫小琪)