实验的网络拓扑结构如图1所示。n0, n1, n2, n3, n4之间的链路带宽均为1mb,n0作为合法UDP用户user0,n1作为合法TCP用户user1,n2作为攻击者(Attacker),n3为路由器,n4为攻击目标。n0向n4发送相对于带宽的20%的UDP数据包,n1向n4发送45%的TCP数据包,n2向n4发送55%的数据包。这样从n3向n4的总流量是120%,超出了n3与n4链路最大带宽的20%,使合法用户在n3出现丢包,n2就造成对合法用户的DDoS攻击。实验是在lenovo PC, Fedore Core Linux系统平台实现,通过计时程序得出1s仿真时间相当于22s标准时间,对仿真出来的数据需要进行标准时间的转化。

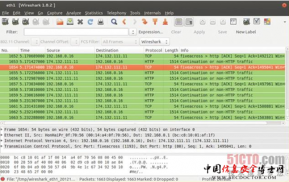

图2 正常UDP与TCP合法流量

在图1的n2节点分别用TCP类型攻击和UDP类型攻击,对同时具有TCP和UDP用户流量进行带宽攻击。在n2没有攻击情况下,用户产生的正常流量,如图2所示;在n2节点用超出带宽20%攻击强度TCP数据包进行攻击,所得到结果如图3所示;在n2节点用与前者相同强度UDP数据包进行攻击,得到结果如图4所示。通过实验表明20%攻击强度TCP攻击对UDP用户来说没有影响,使TCP用户流量10%地下降;而20%攻击强度UDP攻击对UDP用户来说仍没有影响,但使TCP用户流量20%地下降。

图3 对TCP和UDP用户进行TCP攻击

图4 对TCP和UDP用户进行UDP攻击

图3与图4的实验结果表明:对于相同强度的DDoS带宽攻击,UDP类型比TCP类型的攻击性强,UDP用户比TCP用户的抗攻击能力也要强。DDoS攻击利用了现有TCP与UDP协议缺陷。TCP是面向连接的,在发送速率超出接收能力时,接收点会告知发送点降低传输速率。UDP是面向非连接的,发送点的发送速率不受接收点控制的。故对于DDoS带宽攻击,TCP用户比UDP用户易受影响。现实中的网络实例是:腾讯QQ程序是UDP协议,微软网页浏览器程序是TCP协议,在网络较忙时,QQ还能通信,而网页无法打开。原因是网络忙时造成了带宽攻击,而UDP协议抗此攻击能力较强,故能通信,而网页不能。因此,在目前DDoS攻击中,TCP类型攻击常用于耗尽目标终端资源的攻击,最为突出的就是SYN flood攻击;而UDP类型攻击常用于网络基础结构攻击以耗尽链路带宽资源,如UDP flood。故以下带宽攻击都是用UDP类型的攻击进行实验。

三、不同攻击强度的DDoS行为特征

攻击强度是如何影响DDoS攻击呢?攻击强度(attack intensity)是在带宽中所占的百分比,攻击强度不变是指占用带宽的比例不变。我们研究的正常用户与攻击流量都是带宽的相对量,为使用户强度与攻击强度不变,当带宽增加时,他们的绝对流量与带宽应成比例增加。攻击目标的带宽越大攻击流量就越大,发起DDoS攻击就越困难。因此,攻击目标带宽越小越易于实施DDoS攻击。

(责任编辑:adminadmin2008)