网络钓鱼技术最早出现于1987年,首度使用「网络钓鱼」(Phishing)这个术语则是在1996年。Phising源自于英文单字钓鱼 ─ Fishing,只是将最前面的「F」改为「Ph」,读音几乎一样,这样的改法大概是受到当时描述常利用电信、电磁手法,盗用电话或网络相关数据的「Phreaking」一词影响。根据统计,2004年至2005年,大约有120万计算机用户在美国遭受网络钓鱼,其所造成的损失总计约为92900万美元。在RSA公司2013年的诈骗调查报告中也指出,光是2013年印度已因钓鱼攻击蒙受了高达2亿2千5百万美元以上的损失。

网络钓鱼所采用的方式非常多种,凡是伪造或转接网址、网站伪造、假冒来电显示的电话号码、WIFI免费热点,都是网络钓鱼可能使用的手段。而其中以电子邮件发送带有恶意软件、超链接或各种欺骗信息,并掺入社交工程手法诱使收件人配合执行的钓鱼邮件,则是近年来最为泛滥,也是成本最低、成功率最高的钓鱼手法。

钓鱼邮件的对象与目标

常见的钓鱼邮件一般以无特定目标的广撒式发送,采取「愿者上钩」的方式钓取受害人;但其中部份钓鱼邮件并不广撒,而是仅针对特定人员、公司、组织的发送,目标为钓取特定人员敏感数据或于其计算机植入木马,此行为被称为鱼叉式网络钓鱼(Spear phishing);更进一步,较鱼叉式网络钓鱼更具针对性的鲸钓(whaling),则是直接瞄准大型公司、重要人物发送特定钓鱼邮件的攻击。

而钓鱼邮件直接骗取的东西,大略可分为三种:敏感数据、金钱财物、执行恶意软件。敏感数据较多被骗取的大约是金融服务相关登录账号及密码,后续可能也是为了金钱财物目的,其次可能是如电子邮件或其它网络服务的登录数据;而直接骗取金钱财物的钓鱼邮件多半是在内容中声称有不错的财务合作方案,或是中大奖,以诱骗受害人汇款;最后一种则是希望得到受害者计算机的控制权,在钓鱼邮件中放置恶意软件、超链接,并诱骗受害人开启,当然,若受害人的计算机有安装防病毒软件并可侦测出来,这类邮件则会被归纳为病毒邮件的范畴。

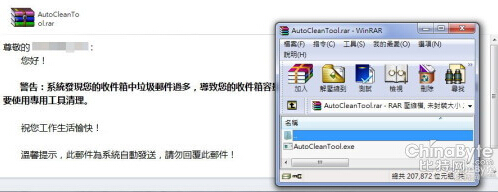

(图为:钓鱼邮件试图诱骗收件人执行恶意软件。)

除此之外,还有一种较为特别的复制型钓鱼攻击(Clone phishing)。这类钓鱼邮件会故意仿造受害人常收到信,或从已获取的电子邮件账号密码,读取其中正在谈及金钱财物交易内容的信,并仿照过去通信,将汇款的账号或敏感数据传递的地址改掉,从中取得利益。

你的心理是钓鱼成功的关键

在「Crimeware: Understanding New Attacks and Defenses」书有一段提及,在2005年的一份电话调查指出,约有2%的人承认收到钓鱼邮件后,遵从信中的指示提供相关数据。也即是在100个钓鱼邮件的攻击目标中,就有2人会被攻击成功,现金的钓鱼邮件有越来越精致化的趋势,相信成功率绝对较2%为高。

钓鱼邮件中最精华的部份当属社交工程的手段了。社交工程的成功率与受攻击目标心理状态、钓鱼者(Phisher)对攻击目标的掌握度,以及受攻击目标的疏忽程度息息相关。

一般骗取金融或网络服务登录数据的钓鱼邮件,多半利用受害人的恐惧心理:比方通知账号被停用,需登录并确认相关数据后才能继续使用等话术,搭配一个以假乱真的钓鱼网站骗取敏感资料;而另一种历史较悠久的奈及利亚诈骗(419 scams),则利用收件人的贪念或同情心,发送声称只要帮忙付某人遗产的税金,即可分享其遗产;或者发生天灾时,贴上一则并要求募款金的钓鱼诈骗邮件。

容易被疏忽的钓鱼邮件,多半是以一般常见通知、公务通信的面貌出现。这类信由于收件人经常收到,因此可能习惯以机械化的方式做处理或响应,因此就容易上钩。尤其若受攻击的目标周遭人员的电子邮件信箱账号密码已被钓鱼者获取,再根据骗取的电子邮件信箱过往与受攻击目标的通信习惯编制并发出的钓鱼邮件,就几无防范的可能。

(图为:假的订单数据,其中藏有恶意文档。这类社交工程攻击手法,通常也是系统性的APT攻击前奏。)

如何防范

钓鱼邮件要攻击成功,一般需要至少满足三个步骤:钓鱼邮件发送、受害人接收、受害人依钓鱼邮件期望行动。只要能破坏其中一个步骤,钓鱼邮件就无法顺利完成攻击。

以下针对这三步骤提出一些有效的防范方式:

● 钓鱼邮件发送:我们无法直接让有意图发送钓鱼邮件的人停止发送 (或许向有关单位检举能达到一定程度的效果)。我们能做的是不要成为钓鱼邮件发送的帮凶!妥善保护好任何通讯管道的账号密码,除了能保护自己免于受害外,也能确保自己的信用不被钓鱼者滥用。

● 受害人接收:使用任何可以使用邮件过滤机制,避免与钓鱼邮件接触。当收到可疑邮件要求提供敏感数据时,或突然从电子邮件中接获能分得别人遗产、中奖或要求捐款的信息,应抱持质疑的态度,并勿依照邮件中的指示行动,应独立寻求其他联络管道进行确认。

● 受害人依钓鱼邮件行动:使用任何可以信赖的上网过滤机制,金融单位服务的相关警示或防护机制,可能的话也尽量启用最严谨的防护。切末忽略来自防病毒软件、上网管理机制的警示,以免成为钓鱼邮件攻击下的受害者。

(责任编辑:)