4、BrightPoint

无论企业是否想知道自己是不是被攻击,或在发现奇异行为时该怎样响应,威胁情报都可以通知其响应部门并确定那些威胁时可作出反应的。

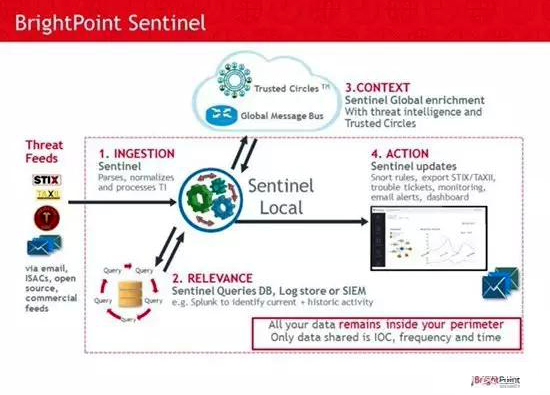

BrightPoint安全公司旨在针对当前和紧急网络威胁情况下提供可自动化收集、分析、关联和安全共享结构化及非结构化数据的威胁情报平台。BrightPoint的标准包括吸收结构化及非结构化威胁反馈,但他们也优先考虑与其他可信任组织共享威胁情报以及情报可视化。

根据企业战略集团的《2015威胁情报调查报告》,用户最重视的就是这一共享特性。这包括了在政府机构和私营企业之间共享威胁情报信息。像BrightPoint这样的平台能够帮助威胁情报共享的自动化进程。

5、Norse

Norse提供实时攻击情报,并宣称其结合了自动化和人工威胁监视的混合模型能够帮助公司封锁住其他系统会遗漏的威胁。Norse情报网络服务于金融、政府和技术机构,以其遍布全球的数百万传感器、蜜罐、爬虫程序和代理组成的“远程预警”网格稳坐威胁侦测领域全球领先位置。事实上,他们的Norse攻击地图就能实时显示Norse网络中正在发生的网络攻击事件总揽,包括攻击来源、攻击目的地址、攻击类型等等详细信息。

6、Webroot

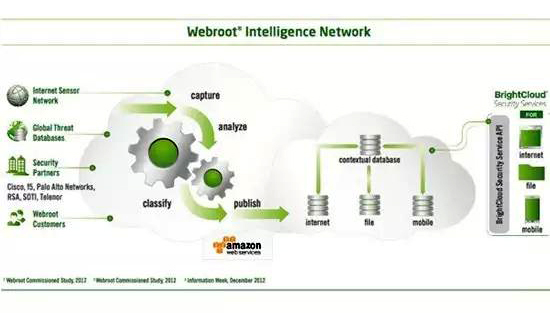

Webroot研究恶意网页活动超过了15年,其安全情报主管格雷森·米尔本声称:“所有网站中的5%要么是恶意的要么是可疑的。”尽管这一数字看起来不高,却仍然代表了大约2千万个网站。

Webroot的BrightCloud威胁情报服务平台采用一种能在收集到的大量数据中画出关联关系的机器学习技术。他们提供实时反网络钓鱼技术,以及一套声称能帮助识别并挫败99%所遇威胁的评分系统。

他们还采用了主动式学习技术,利用即时反馈环作为对机器学习模型进行再训练的方法,使得Webroot的研究人员可以动态调整信任值。

7、Twistlock

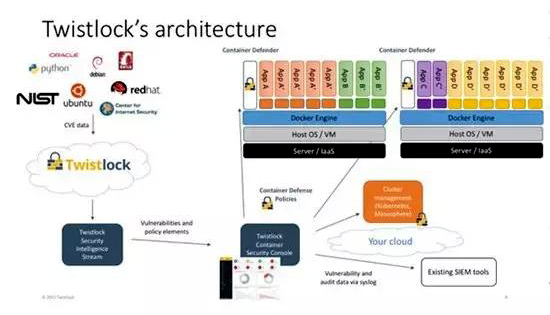

容器采用的最大障碍——安全,是Twistlock希望解决的事务。利用一套最新通用漏洞披露(CVE)和安全标准的集成情报流,Twistlock的解决方案工具为容器及其中的内容提供带有高级身份验证和授权能力的粒状安全策略。

Twistlock的架构有3个层级。第一层,情报流提供近实时的CVE和来自开源社区、厂商和政府数据源的推荐配置的联结。第二层,容器控制台,消费这一情报流。第三层是容器防御者,消费并施行防御策略。

8、LogRhythm

LogRhythm宣称要减少公司企业在网络入侵者找到立足点和造成任何真实损害前侦测到他们所用的时间。它的整体威胁分析套装声称能够通过分析一些潜在入口——用户、网络和终端,来检测到行为异常,令他们的软件得以识别出各种各样来自高级网络威胁的系统被侵入事件。该整体威胁分析模块,连同LogRhythm的用户威胁分析模块和网络威胁分析模块一起,应当能是客户更早地侦测到入侵,无论这些入侵源自何处。

LogRhythm还融入了来自商业厂家和大量开源情报反馈的实时威胁情报数据,可以帮助他们的客户将网络安全节点与他们已经收集、处理和分析的数据连接上。而这种连接行为,又可帮助他们采取任何需要的对策以防护自身免遭大型入侵的破坏。

(责任编辑:安博涛)