针对网络威胁提供准确可行信息的威胁情报系统可以帮助IT人在攻击产生真正的损害前将其消弭于无形。

威胁情报+大数据=真正的安全

8月初在拉斯维加斯举行的黑帽大会上,威胁情报和用以标记关键安全指示器的数据,理所应当地成为了热门话题。由于企业难以弄清他们网络中的漏洞情况,他们不得不考虑用多层防御来保卫最重要的数据。安全团队被大量威胁数据淹没,难以负荷指派无数人工从大量噪音数据中分拣出真正威胁的负担。

十年前,威胁情报(TI)还只主要在联邦政府部门和机构中通行。如今,随着商业世界的需要引发对威胁情报的需求,很多政府工作人员跳槽至私营产业,将可用于发展商业产品的大量协议知识也一并带了过来。

厂商在不断开发可令分析师的工作更为轻松的以客户为中心的产品。各种各样的平台可被定制成适合不同企业特定需求的样子。然而,要理解,有关此类产品的知识仅仅是成熟TI程序的一个部分:公司仍需要进行内部风险评估并设计一套行动方案。

虽然TI正快速成为各种平台和服务如雨后春笋般冒出的拥挤行当,以下8种产品仍能帮助任何安全团队有效利用他们的威胁数据并规整出适合他们公司的TI程序。

1、Endgame

成立于2008年的Endgame为美国国防部和广大情报界提供软件解决方案。在此领域,他们已遭遇过严峻敌对环境中某些相当高端的网络对手。

Endgame利用已知科学和政府及商业机构必备的软件自动化技术,结合业界对企业漏洞的认识和不断发展的威胁状况,“换位思考”,像一个网络罪犯一样看问题。Endgame令客户得以在造成破坏和损失前自动化地捕猎、追踪、获取和清除最先进的威胁。

依靠公司数据科学家团队的研究,Endgame宣称要打造全面的检测和响应策略,即使在虚拟环境中也能部署,意图阻挡瞄准关键商业资产的高端网络恐怖分子。

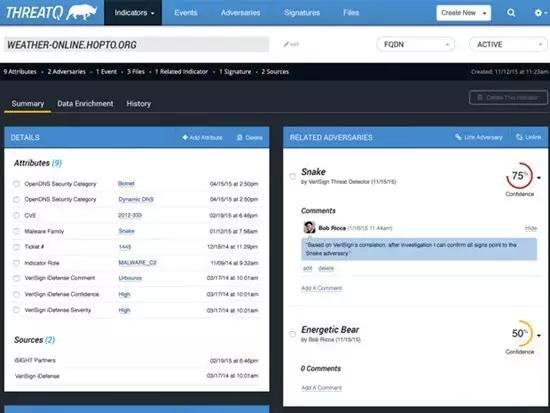

2、ThreatQuotient

Threat Q是ThreatQuotient在威胁情报技术上的最新创新。这一本地威胁情报平台使用中央分析库来自动化、结构化和管理所有威胁情报。

ThreatQuotient在过去2年里研究了威胁情报领域纷乱复杂的情况以确定什么才是业界所缺乏的,以及提供商需要创建怎样的商业平台。ThreatQuotient总裁江伟恩说:“我们专注于4个关键特性。可扩展性、丰富性、集成性和评分。”

ThreatQuotient发现,商业平台威胁情报提供商往往提供大量数据,但如江所指出的,“没有中央库,安全团队无法有效利用这些数据。因此,客户方被迫从大量威胁数据中挑拣出自己能用的。”ThreatQ则不然,它旨在令用户摄入并集中数据,自动化部署。

3、TruSTAR

使用TruSTAR,企业安全团队可以匿名共享安全事件和共同协作而不用担心追责、法律问题或名誉受损。

TruSTAR技术公司首席执行官保罗·克兹说:“我们致力于使公司共享数据。我们赋予他们匿名性。他们可以与我们共享数据,而我们可以关联那些数据。我们同时也采用端对端加密令首席信息安全官们协同工作。”

TruSTAR正在10家财富500强企业中对其服务进行贝塔测试。它还拥有一个正在申请专利的匿名保证算法——用户可借此匿名发送威胁报告而不用担心会被追踪到。

匿名性是关键。如克兹所说:“我们需要跨产业共享以开启更快的攻击拦阻。坏人利用同一套命令与控制基础设施追逐多种产业里的目标,而我们使用大家都用的常见硬件和软件。”换句话说,单一领域内的专家不能解决问题。

(责任编辑:安博涛)