E安全8月28日讯 密歇根州立大学和中国南京大学的研究人员发现,利用平面路由的WiFi信号可准确获取击键信息。研究者称,在Wifi信号的干扰降到最低时,攻击者可以利用路由的Wifi信号窃取笔记本。

这并非科幻片桥段,因为科学家们已经做过技术演示,他们在演示中使用Wi-Fi信号检测室内人的活动。Wi-Fi信号还曾被用来读取手势和唇部动作,所以,在科技圈,Wi-Fi信号的准确性已然确立。

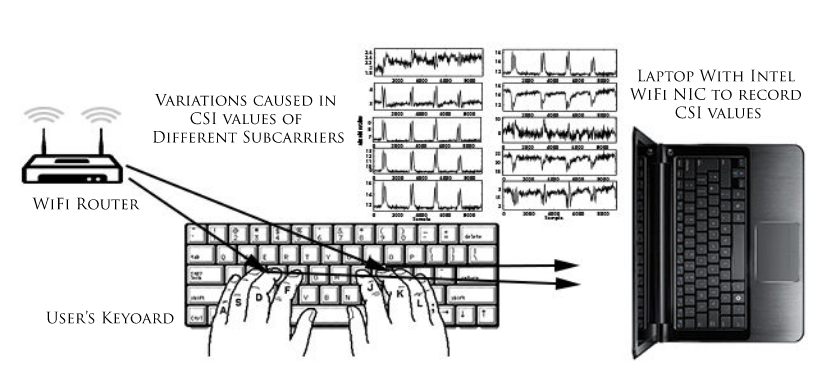

WiKey利用现有设备实施攻击

在这个名为WiKey的试验中,研究者们使用的都是现有设备,如TP-Link TL-WR1043ND Wi-Fi路由和一台联想X200笔记本。

为了收集Wi-Fi信号的细微变化,研究者们利用了路由的MIMO功能,该功能可以让每根天线在同一个无线电频道发送多个Wi-Fi信号。

研究者使用多个wifi信号像扫描仪一样扫描房间,把房间图谱映射出来。如此,WiKey只适用于那些只有细微动静或几乎没有人类活动的房间。

WiKey使用Wi-Fi信号的细微切换检测键盘敲击

当一个人在笔记本前面,开始打字时,用户手和手指以及键盘的细微切换可造成Wi-Fi信号的变换,WiKey就能捕捉这种变化。

“按压某个键时,手和手指的移动有独一无二的样子和方向,由此,在频道状态信息CSI数值的时间序列中会产生一种独一无二的模式。”研究者解释称。

该团队称,通过训练一种特殊的电脑运算法则,他们的项目就能判断出每次击键时所敲击的具体是哪个键,最终就可以重现用户笔记本上所输入的文本。

准确率在77%到97.5%之间

如果环境中的用户动作幅度极小,打字慢,系统的准确性可达97.5%。在真实情境中,由于Wi-Fi信号场的干扰和打字过快,系统的准确率处于77.43%(30个样本数据)和93.47%(80个样本数据)之间。

虽然准确率较低,但许多威胁实施者会很乐意知道你四分之三的密码。

这种攻击另一个不好的一面是,在真实情境中,在有能力盗取目标用户的密码前,攻击者需要时间训练WiKey。此外,将两到三人置于笔记本前,如果靠得非常近,会让攻击者束手无策,因为此种情况下,WiKey不能识别目标用户。

(责任编辑:宋编辑)