近日,一份包含有无线路由器、可联网终端的物联网(IoT)设备帐号密码、IP地址等信息被公开到网络上,成为攻击者召集僵尸网络大军,并展开后续恶意攻击的潜在推手。

IoT僵尸网络冰山一角 1700份有效账密被公开

据悉,这份由安全研究人员Ankit Anubhav发现的帖子最早出现在论坛Pastebin上,里面包括了33000+的远程登录帐号密码。整理后发现其中包含8233个不重复的IP地址,其中2174个允许通过Telnet端口进行远程登录,同时其中有1775组帐号密码仍然是有效并可用的。

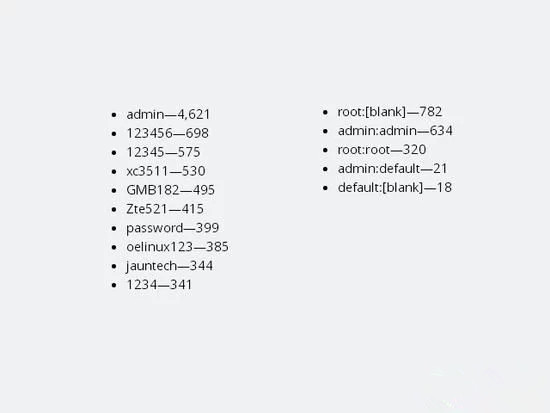

实际上,在这8000多个IP中,独立帐号密码只有144组,因为大多数设备都是使用的默认帐号密码,攻击者能够轻易破解。下图为统计后排名前10的密码(左)和前5的账号密码组合(右)。

统计后排名前10的密码(左)和前5的账号密码组合(右)。

从被公布的IP中,安全研究人员发现这些设备大部分位于中国,其他则遍布于欧洲、美国、亚洲地区。调查发现,被公开的可连网设备大部分是家用路由器,其中还很多是研究人员从未听说过的小品牌。

目前该帖子已经从Pastebin论坛上删除,但由于上线时间较早,截止到上周已有2万以上的访问记录。对于不法黑客来说,一旦获取到这些的设备帐号密码,便可进行远程控制,将设备变为僵尸网络的一员,为后续发动诸如DDoS攻击等做好准备了。

(责任编辑:宋编辑)