网络攻击形式多样,不胜枚举。而网络钓鱼位列最常见、最狡诈的攻击之列。下面详细介绍集中网络钓鱼的常用攻击方式。在生活中提升防钓鱼意识。

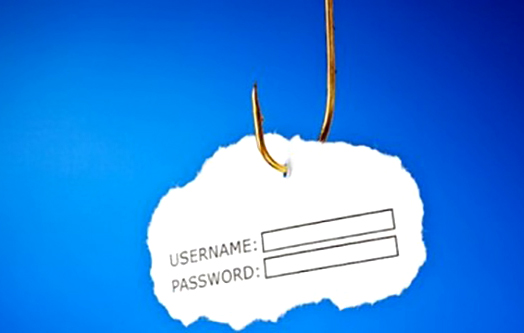

Pharming(域欺骗)因与phishing(网络钓鱼攻击)非常类似而得其名(也有人将域欺骗视为一类网络钓鱼攻击)。在网络钓鱼过程中,受害人会收到一封看似来自某个权威人物的邮件。比如,针对CEO的网络钓鱼攻击就非常流行。然而,该邮件的发送者实则是一个网络犯罪分子,旨在诱骗收件人提供敏感信息从而窃取其钱财、财务记录和其他信息。

一、域欺骗

相对于网络钓鱼攻击,域欺骗的计划更为复杂,但采用的社会工程大同小异。诈骗者会让受害人觉得自己访问了一个熟悉的或权威的网站,从而轻易地交出自己的个人信息。

然而,域欺骗与网络钓鱼攻击也存在很大差别,值得我们深入探讨。域欺骗演进迅速,非常有可能成为一种常见网络犯罪,但很多人虽对网络钓鱼攻击保持警惕,却从未听说过域欺骗。

1.域欺骗的工作机制

若攻击者只是精心制作一个酷似合法公司的网站,并不会实现很高攻击成功率。为此,攻击者不仅需要一个域,还要设法将URL很自然地展示在受害人面前,而不被引起怀疑。

域欺骗实则会引入大量精湛的技术,这一点不同于大多数网络钓鱼攻击形式。最终,域欺骗会依赖一套技能,这点与传统黑客更为相似。

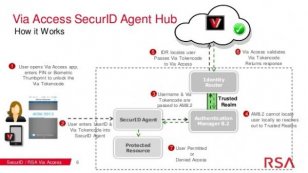

域欺骗攻击旨在拦截某个网站的流量,然后将其发往其他网站。当然,诈骗者的网站需看上去与合法网站处理类似业务,但受害人会毫无戒心地输入可疑域名,这一点诈骗者丝毫不用担心。

域欺骗攻击的巧妙之处在于攻击者不费吹灰之力就可让受害人乖乖就范。此类攻击从开始到结束是一个非常平稳的过程,受害人难以察觉实际发生了什么。与网络钓鱼攻击和语音钓鱼攻击不同,域欺骗攻击基本不会让攻击目标捕捉到半点儿风声。

2.域欺骗如何重定向流量?

本节提供此类攻击所采取的技术以及整个入侵过程。攻击者一般可通过两种方法将您的流量重定向至所控制的站点。

第一种方法是修改您计算机上存储的主机文件。比如,您会收到包含代码的邮件,当您打开邮件时,这些代码会自动运行,对您计算机上存储的本地主机文件进行修改。这些主机文件非常重要,因为他们会将您输入的URL转换成用于定位您要访问的目标网站的数字。

一旦攻击发动,即使您输入了正确的URL也无济于事。因为这些主机文件已经被更改,他们会将您的流量重定向至恶意站点。即便是您单击了该站点的书签,也会成功中招。

尽管有些受害人部署的间谍软件清除软件可移除此类修改,但很多受害人不得不调整其浏览习惯。

另一类域欺骗成为DNS投毒。在此类攻击过程中,服务器上保存的DNS表格会被修改,导致您的流量被重定向,这一结果与前一种域欺骗攻击相同。

DNS投毒是一种更为可怕的攻击,因为它不会修改您的计算机上的任何文件。您的主机文件安然无恙。并且,此类攻击也不会篡改DNS服务器上的文件,而是影响通过发送正常请求而浏览网页的成千上万或数百万用户。

这意味着间谍软件清除软件对这种攻击无计可施,因为受害人的计算机上没有留下任何蛛丝马迹。实际上,即使优质的网络安全软件对系统进行扫描后,也会报告称系统运行正常,没有异常迹象。

3.域欺骗的最后阶段

您或许能猜到,假冒网站设计用于提取访客的信息。例如,此类网站可假装为您的银行网站,当您访问您的银行账户时,您会输入用户名和密码。为确保安全起见,或许您会回答一个或多个安全问题。

令人遗憾的是,您正在将您的账户信息透露给网络犯罪分子,他们会据此为所欲为。有时,黑客只需您登陆其提供的假冒网站,因为这对于他们向您的计算机注入木马或其他病毒就已足够了,之后他们就会为您制造各种麻烦。

在2007年的一个知名攻击中,攻击者入侵了50多个跨国银行。访问这些银行的用户被重定向至攻击者所控制的一个假冒网站。就在此时这些用户的计算机上已经下载了一个木马程序,该病毒程序还会下载五个其他的恶意文件,而受害者还蒙在鼓里,对此一无所知。

假冒网站会对受害者提示一个错误消息,建议受害者关闭防火墙和其他所有杀毒软件。您现在就可以猜到这些受害者最终的遭遇了吧。

一旦计算机被感染,每次用户尝试登陆其银行网站,系统均会显示假冒的网页,要求他们输入登陆凭证。一旦他们输入了个人信息,网站就会将其带到要访问的合法网站,确保整个攻击过程不被受害人察觉。

除了银行网站,攻击者青睐的网站还包括信用卡公司、医疗保健提供商、电话公司、邮件服务的相关网站,甚至是您提供个人信息的所有网站。

2004年,德国一位青少年可将eBay用户重定向至假冒网站。利用新的域欺骗技术攻击路由器,巴西出现了新版本的域欺骗,攻击者仍瞄准DNS,但通过邮件和追踪用户的路由器实现攻击。可见,网络犯罪分子持续推动攻击演进。

在该攻击中,网络犯罪分子利用家用路由器中存在的安全缺陷访问管理控制台,入侵成功后修改了路由器的DNS设置。尽管ISP和各公司的DNS服务器处于严格保护下,现在您或许明白了入侵成功的原因了吧,没错,家用路由器一般缺乏防护措施。若DNS遭遇了入侵,一般为网络攻击所为。巴西去年发生的攻击通过邮件完成,结合使用了钓鱼攻击和域欺骗。

4.联邦储备银行中招域欺骗

您或许认为联邦储备银行会从全球领先的网络安全措施中受益。实际上,该银行对美国经济影响最大,或者我们可以说该银行对其他国家的经济也会产生重大影响。

然而,这也反应了域欺骗攻击的强大威力。

仅仅去年(2015),域欺骗攻击迫使联邦储备银行圣路易斯分部要求其所有用户重置密码。尽管遭入侵的DNS提供商从未被透露,显然,此次域欺骗攻击是通过入侵DNS获得成功的。

圣路易斯分部在4月24日公布了此次攻击。在此次攻击中,用户的流量被重定向至假冒页面,他们的登陆凭证可能已被窃取,因此需更改密码,也有可能恶意软件已下载至他们的电脑,还有可能这两种情况同时存在。

联邦储备银行针对其网站被复制的部分进行调查,但尚未披露网络犯罪分子到底基于哪些登陆凭证获得了网站访问权限,若联邦储备银行无法防御此类攻击,这一点着实让人担忧。

5.域欺骗防御措施

尽管域欺骗攻击看似非常可怕,但我们可采取措施防御此类骗局。ISP会一直过滤此类攻击网站,这点您尽可放心,但更为重要的是您也需采取进一步防御措施。

首先,选择可靠的ISP。您选择的ISP应了解域欺骗的严重程度并经常查找假冒站点,对其进行阻断。

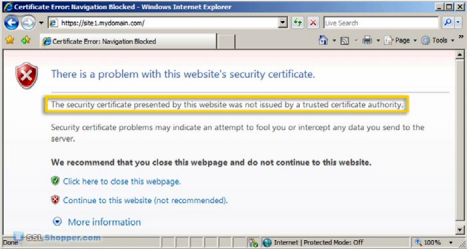

其次,在提交任何重要信息之前,认真检查您访问的站点URL,确保这些信息不会用于窃取您的身份。尽管我们在前面提到了可疑的URL,有些网络犯罪分子会利用故意拼错的合法URL,利用URL相似性蒙混过关。试想一下,登陆目标站点后,您会经常确认网站URL吗?

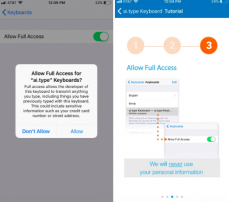

第三,一旦您被要求提供个人信息,请确认URL是以https而不是http开头。HTTPS比较安全,可确保您的个人信息安全地在线传输至另一方。

第四,您还可查看网站证书,确保网站的合法性。证书查看过程大体类似,具体细节因浏览器而异。例如,若您在使用InternetExplorer,选择文件>属性,然后在页面上点击右键,选择证书查看菜单项。

“属性”对话框弹出后,点击“证书”。若站点确为合法,会显示所有人发布的合法证书证实网站的合法性。

您应已正在使用杀毒程序,保护您的计算机不受病毒、黑客、蠕虫和木马病毒的入侵。个人防火墙也能很好地防护这些病毒程序。正如我们前面所述,这些都不足以阻止DNS投毒攻击,但您需选择一项部署,防止您计算机上的主机文件遭到破坏。

此外,下载浏览器和操作系统的最新安全更新和补丁,确保您一直拥有最新防线,尤其是公司正尽力应对非常严重的安全问题时。

域欺骗不会在短期内消失。此类攻击非常难以应对,因为攻击者针对您所使用的DNS发动攻击,您丝毫没有办法。此外,遵循以上建议将安全的Web浏览作为优先考虑事宜,这样你就不会成为攻击的受害人。

值得庆幸的是,SecurityIQ也为您提供了培训。注册账户后点击“AwareEd”,在“课程”一栏,您会看到一篇标题为“安全浏览”的文章,该文章会显示一个“红旗”警告标识。请认真阅读该文档,避免域欺骗。

(责任编辑:安博涛)