被黑客入侵和控制的计算机,通常被称为“肉鸡”。黑客可以盗取肉鸡计算机中的各种账号数据,或者远程操纵他们进行定向攻击、发布垃圾邮件或传播其他恶意程序,为黑客带来大量利润。所以,这些被控制计算机对黑客来说是一种资产,他们会尽可能多地控制“肉鸡”。

侵入计算机后,黑客往往会留下后门用于再次登陆、盗取信息或破坏用户计算机等。卡巴斯基近日截获到一种名为“粘滞键后门”的恶意程序(Backdoor.Win32.VB.nqw),会将自身伪装成系统“粘滞键”程序。黑客入侵后将系统程序替换为该后门程序。

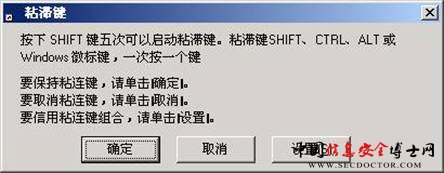

当黑客通过远程桌面连接用户计算机时,只需五次按下shift键,就会启动伪造的“粘滞键”程序。黑客在伪造“粘滞键”程序中编写了消息响应代码,只有点击特定位置或按下特定按键时,才会激活后门代码,由于激活方式隐蔽,所以很难被发现。如下图:

伪造的粘滞键界面

激活后,后门程序会提示输入后门密码,用于防止其他人使用该后门。登录成功后,显示操作界面如下:

不仅如此,此后门程序的作者在发布后门程序给黑客使用时,在后门中再次添加了“后门”。

当其他黑客使用此程序成功登录用户计算机时,会悄悄的将被入侵用户的ip发送给作者,这样一来,该后门程序作者不费吹灰之力便得到其他黑客的入侵“成果”了。如图所示:

后门程序作者暗藏的后门

目前,卡巴斯基所有安全产品均可以对该后门程序进行查杀。请用户及时更新反病毒库,并保持实时监控开启。另外,建议用户一旦察觉到系统异常,请及时使用安全软件扫描或咨询专业人员进行处理。

(责任编辑:)