一直以来,我们都认为木马是以exe结尾的可执行文件,只要不运行exe为后缀的文件就可以了。但如果木马都这么容易辨别,那就不能称为木马了。事实上有很多木马都不是以exe为后缀的,例如著名的后门木马工具bits,就是一款dll后门,整个后门程序只有一个dll文件,但却可以实现非常恐怖的效果。那么dll后门木马是如何运作的?我们又该如何清除dll后门木马呢?请看本文。

★dll后门木马的来历

dll(DynamicLinkLibrary)即系统的动态链接库文件。dll文件本身并不可以运行,需要应用程序调用。当程序运行时,Windows将dll文件装入内存中,并寻找文件中出现的动态链接库文件。dll后门木马实际就是把一段实现了木马功能的代码加上一些特殊代码写成dll文件。我们都知道正在运行的程序是不能关闭的,而dll后门木马会插入到这个应用程序的内存模块中,因此同样同样无法删除,这就是dll后门木马的高明之处。

dll后门木马通常只有一个文件,依靠动态链接程序库,由某一个EXE作为载体,或者使用Rundll32.exe来启动,插入到系统进程中,达到隐藏自身的目的。因此dll后门木马在隐藏技术上比普通木马有了质的飞跃,当然危害性也就大大增加了。

dll后门木马的运作方式

dll后门木马的危害主要分为两方面:1.隐蔽性,由于其可以“寄宿”于任一应用程序的进程,包括系统进程,因此我们很难发现其存在。2.难删除:上文中我们提到被dll后门木马插入的进程是无法结束的,因此要想清除并不容易。

我们来结合实际看看dll后门木马的使用和运作过程。bits是一款著名的dll后门木马,其具备了dll后门木马的所有特点,没有进程,也不开启端口,认为:隐蔽性很强,是dll后门木马的代表。

bits的安装

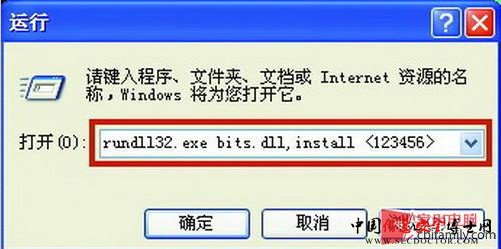

bits只有一个dll文件——bits.dll。点击“开始”→“运行”,输入“rundll32.exebits.dll,install<123456>”即可成功让bits进驻系统。

▲安装bits

bits的使用

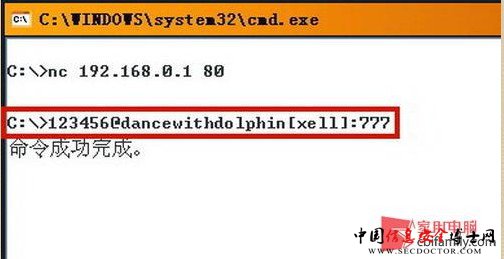

假设运行bits的计算机IP地址为192.168.0.1,黑客可以使用一款网络工具nc,在“命令提示符”中运行nc后输入命令“nc192.168.0.180”。回车后会发现没有回显,此时我们需要输入”才能命令bits。这条命令的作用是绑定一个shell到本机的777端口,此时黑客再连接目标主机的777端口就可以在目标计算机上执行任意命令了。一般的dll后门木马都需要类似的安装和使用,认为:虽然比普通木马要来得麻烦,但是威力是相当大的。

▲连接bits开启后门

清除木马

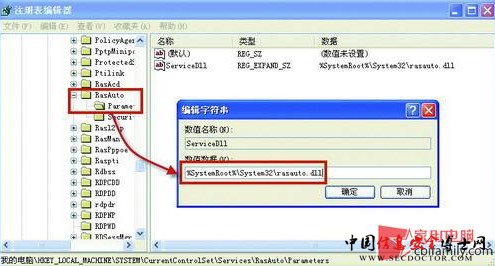

bits的清除还是比较简单的,首先运行注册表编辑器,定位到HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesRasAutoParameters,将ServiceDll的键值更改为“%SystemRoot%System32\rasauto.dll”即可,然后将系统目录system32文件夹下的bits.dll删除即可。

▲清除bits

dll后门木马的防范

1、当系统存在问题时,我们可以查看进程中的dll文件,找出隐藏在其中的dll后门木马。查看进程中的dll文件可以使用Windows优化大师的进程管理功能,点击进程后,在下方会出现该进程中包含的dll文件,如果是系统进程,那么其dll文件的发行商都应该是“Microsoft”,否则就很有可能是dll后门木马。找到dll后门木马后将进程结束,再根据路径将dll后门木马删除即可。

2、及时更新杀毒软件。dll后门木马虽然和普通木马不同,但仍旧是木马,还是可以被杀毒软件查杀的,只要我们及时升级杀毒软件病毒库,对防范dll后门木马还是有很大帮助的。

(责任编辑:)