而且,短信虽然在传递中,报文是加密的,但依然容易被拦截且破解。这样,也会造成动态密码的泄露。所以,主流的动态令牌形式是一个独立于任何设备(无论PC还是手机)的硬件设备,也像U盾一样(很多银行、证券公司采用),只是多一个显示数字的屏幕。

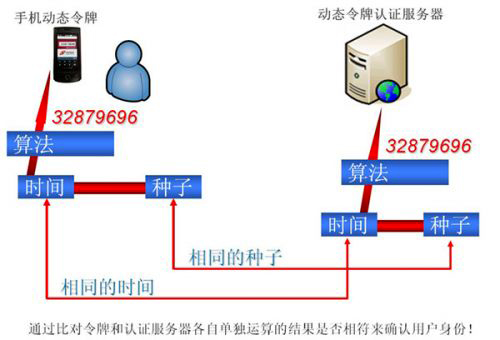

动态令牌一旦激活,在使用过程中将不会再与服务器发生通讯,用户不可能通过空中截取。

动态令牌内部是靠一个小CPU按照与服务器同样的算法分别运算着。每一时刻,服务器跟动态令牌的数字都是一致的,所以,无论何时需要身份的认证,无需通讯,动态令牌跟服务器的数字也会保持正确。

无论是数字证书,还是动态令牌,移动支付的需要一个分离的“密钥”,才能称得上安全。目前我看到的多数解决方案在这方面都有欠缺,是皇帝的新装?

手机本身的安全无法保证

智能手机的快速普及,使今天的手机已经与昨天的手机不可同日而语。但是在带给人方便的同时,也将PC端带给大家的问题复制过来了。手机上的各种漏洞层出不穷,尤其是基于开放的安卓系统的手机,在方便的同时,也方便了别人窃取你的信息。任何一个应用,都可以采集你的诸多私密信息。苹果手机由于采用封闭系统,要略好一点,但也不是没有漏洞,只要有心可为,还是有空子可钻。在这一样环境里,完成支付,真的有点“裸奔”的感觉。

虽然现在有了手机版的360安全卫士,安全管家等等,但并没有一个真正的行业标准规定大家该如何做,只是一个建议。而多数网民对此更是一无所知,即使看到了建议也不会像PC端那样从容应对。

之前的手机应用,大多属于非关键类业务,即使有些信息泄露也无伤大雅。但如果真的用来支付等直接跟钱打交道的业务,个人认为还是为时过早。

综合上述两个方面,老李还是认为先别急着在手机上玩支付,等手机的安全体系完成再说吧。而且,从另一方面,各家移动支付的玩家们也在完善自己的解决方案,老李从运营商们的手机支付规范中,都看到了明确的“密钥”分发的环节,说明这一问题已经引起了足够的重视。假以时日,这并不是一个不可解决的问题,只是目前,尚不成熟。

手机支付的出路

前面分析了目前的手机支付存在的问题,如果单纯考虑用移动端本身来解决这一问题,个人认为必须有比较完善的密钥发放和管理机制才能算是一个完整的解决方案。

按照目前可以看见的产品(包括已经面市和在研发中),大概分为三大类。第一类是NFC近场支付,这也是个人最看好的未来的一种支付方式;第二类是通过外接设备来完成密钥的保存;第三类是将支付风险转化到PC端。

三大类中,后两类相对比较成熟,设备和支付方案都有比较严格的金融机构审核。从本质意义上来说,后两种方案其实还是传统支付方案的延续,只是换了个手机终端的形式而已。NFC方案目前还属于发展中的一个方案,由于配套的终端识别设备(POS机部署或者传统POS机改造)以及终端标准(13.56M&2.4G)的待定,尚需时日。

3.1、NFC近场支付

NFC是Near Field Communication缩写,即近距离无线通讯技术。是一种非接触式识别和互联技术,可以在移动设备、消费类电子产品、PC 和智能控件工具间进行近距离无线通信。

NFC以其快捷便利安全迅速得到大众的喜爱。在日本,DOCOMO大约在六七年前就推出了FeliCa移动支付业务,拥有NFC功能的手机用户,可以通过手机在全国的am/pm连锁店购物。

NFC目前的工作频段只要有13.56M和2.4G两种。这也是银联与中国移动之所以迟迟未能达成一致的主要原因。因为银联倾向的标准是前者,而移动倾向的标准是后者。2012年6月两家最终签订合作协议说明双方可能在这一方面达成了某种妥协。

从形式上,NFC目前主要的也可以分成拖尾式和RFID-SIM卡方式。

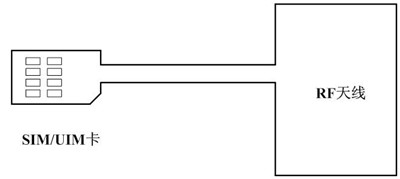

拖尾式就是无需更换手机,将射频功能部分集成于双界面SIM/UIM卡中,射频部分天线直接与SIM/UIM卡高速管脚相连。射频天线可以采用拖尾的方式与SIM/UIM卡相连,也可定制于手机中。

(责任编辑:安博涛)