外媒 1 月 10 日消息, 以色列网络安全公司 Cyberbit 发现 PoS 端恶意软件 LockPoS 利用新型代码注入技术窃取信用卡数据。据研究人员介绍, 一旦系统受到感染 , LockPoS 将试图获得访问权限以读取当前使用进程的内存,从而开始搜集信用卡数据并将其发送到命令和控制服务器中。

Cyberbit 的研究人员观察到 LockPoS 使用的新技术与僵尸网络 Flokibot 之前使用的注入技术在源码上多有相似之处。但值得注意的是,LockPoS 使用了不同的技术和例程来解压缩和解密,以便于调用与 Flokibot 相关的 API 。

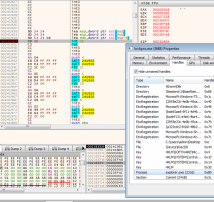

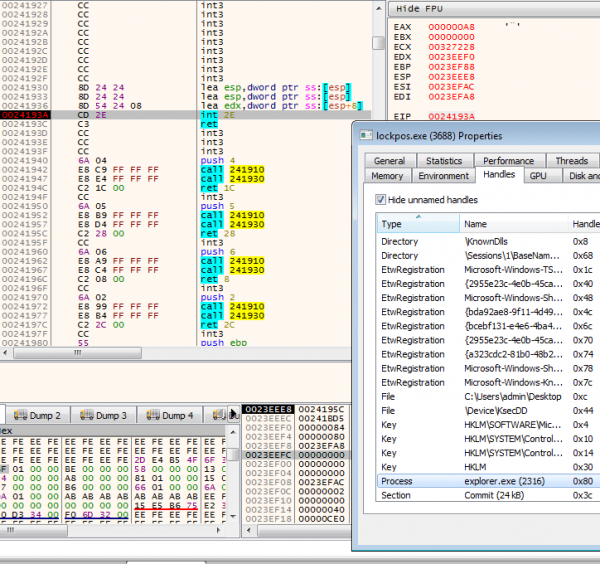

据悉,LockPoS 使用了三个主要的例程(routines),用于将代码注入到远程进程中:NtCreateSection,NtMapViewOfSection 和 NtCreateThreadEx。而这三个例程均从 ntdll.dll 中导出。研究人员表示, LockPoS 利用的新技术涉及使用 NtCreateSection 在内核中创建一个节对象 ,然后调用 NtMapViewOfSection 将该节的视图映射至另一个进程,之后再将代码复制到该节中并创建一个远程线程来执行映射的代码。但研究人员称 LockPoS 并不会直接从 ntdll 调用例程来注入代码,而是将磁盘上的 ntdll 例程映射到虚拟地址空间。 这样一来,LockPoS 会保留一个干净的 dll 副本,并且可以避免反病毒检测。

目前来说,由于 Windows 10 内核功能无法被监控,改进内存分析可能是唯一有效的检测方法。

(责任编辑:冬天的宇)