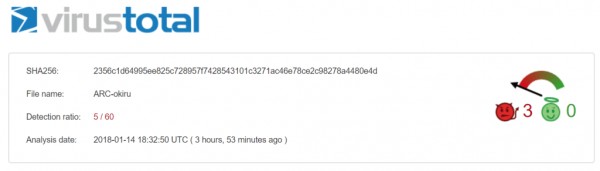

外媒 1 月 14 日信息,MalwareMustDie 团队首次发现了一种用于感染 ARC CPU 的 Linux ELF 恶意软件—— Mirai Okiru,旨在针对基于 ARC 的系统。据悉,Mirai Okiru 在被发现之前几乎没有任何的反病毒引擎可以检测到,再加上目前 Linux 物联网的威胁形势迅速变化,因此研究人员认为攻击者将会利用 Mirai Okiru 瞄准基于 ARC CPU 的物联网设备,从而导致毁灭性的影响。

ARC (Argonaut RISC Core)嵌入式处理器是一系列由 ARC International 设计的32 位 CPU,其广泛用于存储、家用、移动、汽车和物联网应用的 SoC 器件。

2016 年 8 月,MalwareMustDie 团队的研究员 unixfreaxjp 首先发现了 Mirai 僵尸网络 ,时隔不到两年, unixfreaxjp 又注意到恶意软件社区出现了新的攻击形式——Mirai Okiru,其影响程度极为深远,因为 ARC 嵌入式处理器已经被 200 多个组织授权,并且每年出货量达到 15 亿,这意味着可能暴露的设备数量是非常巨大的。此外,除了攻击 ARC,其他恶意目的也可能存在。

为了更加深入了解 Mirai Okiru ,MalwareDustdie 团队分析了 Okiru 与 Satori 变体(另一种僵尸网络)的不同之处:

1、配置不同,Okiru 变体的配置是以两部分 w/ telnet 攻击密码加密,而 Satori 并不分割这两个部分,也不加密默认密码。并且 Okiru 的远程攻击登录信息稍长一点(最多可以达到 114 个凭证),而 Satori 则拥有不同和更短的数据库。

2、Satori 似乎可以利用 “ TSource Engine Query ”进行分布式反射拒绝服务(DRDoS)功能(通过随机 UDP),而 Okiru 则没有这个功能。

3、在 Okiru 和 Satori 的配置中,感染跟进的命令有点不同,也就说他们没有共享相同的 herding 环境。

4、四种类型的路由器漏洞利用代码只被发现在 Okiru 变体中硬编码,Satori 完全不使用这些漏洞 。

5、Satori (见反编码的 VT 注释部分)是使用小型嵌入式 ELF 木马下载器来下载其他的架构二进制文件,与 Okiru 相比其编码方面存在不同 (请参阅反转代码在 VT 注释中)。

(责任编辑:冬天的宇)