大学毕业就进入了一家移动安全公司工作,几年过去一直奔波于各色各样的客户现场,听过各种“奇葩”客户需求,也处理过各种安全问题,算得上是一名安全老兵。不过,这次去某省运营商抓手机“黑卡党”的经历却让我印象深刻。

手机“黑卡”,屡禁不止

事情起因还要追溯到上个月,接到公司销售人员求助电话沟通后了解到,原来是某省运营商相关工作人员发现有大量虚假“实名卡”,且存在后台大量身份证信息不正确和用户照片不匹配的情况。但是仅通过后台系统又无法知道这些“实名卡”是谁、在哪办的。

虽然入网实名制使得黑卡的生存空间日益狭小,但是黑卡并没有因此销声匿迹,通过手机木马盗号、非法获取身份证开卡的现象依然存在。我们联合运营商工作人员在对异常数据进行排查并通过业务部门明察暗访的过程中也发现,有部分运营商代理公司非法购买个人信息办理黑卡,甚至通过购买外挂、位置造假等软件进行违规业务处理操作,绕开“实名制”。

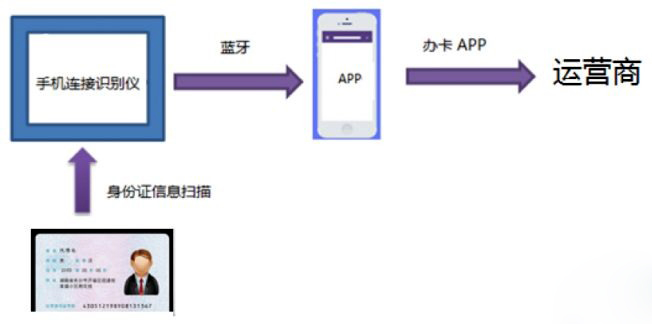

手机黑卡办理流程

“手机黑卡”泛滥不仅影响公司业务系统的正常运行,而且黑卡流入社会还为电信欺诈提供了赖以生存的土壤,诈骗短信、垃圾短信、骚扰电话、推销电话等对公司形象和人民群众生命财产安全造成严重影响。因此,客户迫切需要一个能够实时发现并处理“黑卡党”的解决方案。

网络安全“神探”,巧破“黑卡”案

如何抓住这些“黑卡党”?这让我想起了电影《福尔摩斯探案》的场景,不管案发现场如何被伪装修改,神探总是能通过现场留下的蛛丝马迹,加上他那超乎寻常的推理能力获得有力证据。

没错,如果要想抓住“黑卡党”,取证最为关键,而梆梆安全移动威胁感知平台正好可以派上用场。只需在办卡业务APP上嵌入数据采集器探针,并在全省工作人员业务终端机器上安装推广,接下来的过程就犹如福尔摩斯破案一般:“信息收集”、“推理分析”,“真相大白”。

第一步:数据收集。以《网络安全法》为指导,以相关规则为准绳,通过探针实时收集终端关键数据信息,并对上报到移动威胁感知平台的可疑数据进行事前分析和归类。

第二步:威胁分析。对终端收集的数据、业务系统日志信息等内容进行深度关联分析,发现业务操作中存在的模拟器攻击、位置欺诈等攻击行为。

第三步:威胁防护。移动威胁感知系统通过可视化方式对攻击信息、攻击路径以及相应策略进行展示,让“真相大白”,并对攻击行为进行防御。

如果黑客通过篡改IMEI(移动设备识别码)、IMSI(移动用户识别码)等信息进行设备造假,梆梆安全移动威胁感知平台的设备指纹(设备唯一标识)检测就会发现异常并给出警告,相关设备上的对应业务APP则会被强制退出。

总体来说,移动威胁感知平台利用数据分析发现潜在的安全威胁并迅速采取响应措施,将类似黑卡、信息伪造等复杂攻击带来的损失减小到最低,甚至彻底阻止其发生。

破案神器,效果如何?

移动威胁感知平台不仅能对终端威胁进行深入挖掘和分析,向用户提供威胁情报,还能对威胁源进行精准定位和控制,很好弥补了传统网络管控平台在移动应用数据分析方面的不足。梆梆安全移动威胁感知平台在运营商公司推广使用后,累计发现上万例异常事件,手机“黑卡”大大减少,极大提升了公司业务的安全防护能力。

1. 提升风险预知能力,降低威胁响应时间

移动威胁感知平台能够对业务办理中存在的违规行为和安全事件进行精准定位和分析,迅速确定攻击形式和攻击源。攻击事件的定位、分析、解决时间周期由原来的“天”变成了现阶段的“分钟”,极大提升了业务安全防护能力的速度和精度。

2. 多维安全检测,隐藏威胁与风险无处遁形

移动威胁感知平台通过对硬件层、系统层、网络层、应用层、软件层的多维安全检测,寻找可疑行为进行分析处理,让风险无处遁形。

3. 从未知到已知,安全可视化

通过态势分布、统计图、趋势图、攻击流等可视化展现方式,移动威胁感知平台让安全清晰看得见。

作者:叶林华

(责任编辑:安博涛)