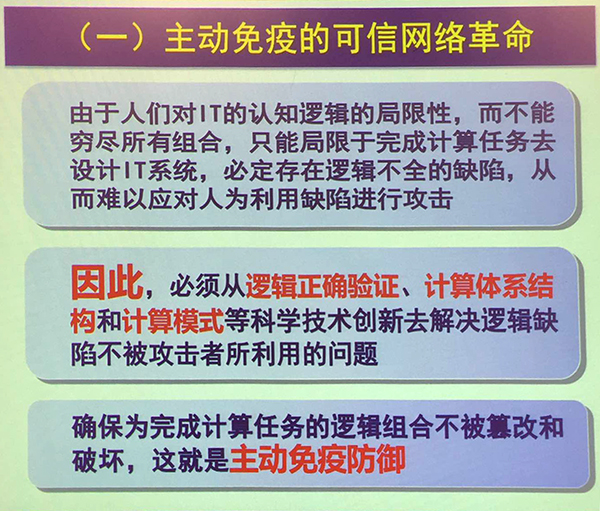

那么我们怎么统一我们的网络安全的概念呢?我们也从科学角度去认知,去统一看法。我认为安全问题是客观存在的,而且是永远存在的,为什么?因为人们对IT的认识逻辑是科学问题,有局限性,而不可能穷尽所有的组合,那怎么办呢?只能局限于完成计算任务去设计有关的逻辑组合,构成能解决问题的安全系统。因此,它必定存在逻辑不全的缺陷,怎么应对呢?人为的利用缺陷进行攻击,因此应该解决不了一个系统是绝对安全的,总是存在逻辑不全的情况。尤其我们现在计算机IT范围内,设计逻辑又出现一个大问题,什么问题呢?就是追求它的工作能力,工作效率,没有考验它怎么顺利完成这个任务的逻辑,都没有了。以前大家知道有啊,可靠性,我说可靠性是必要的逻辑组成,为完成任务所必要的逻辑,不能缺陷,是这个问题。因此,我们按照设计逻辑进行调试、考核,有可能在运行过程中条件出了问题,这个安全是客观问题引起的,可是现在学科里不是,是人为的利用逻辑不全进行攻击,这个和可靠性是两种不同性质的。因此,我们必须从逻辑正确验证、计算体系结构和计算模式等科学技术创新去解决逻辑缺陷被攻击者所利用的问题。利用不了,网络就安全了。再说白一点,网络安全是为了确保为完成计算任务的逻辑不被篡改和破坏,这样就是主动免疫防御,针对性很强。

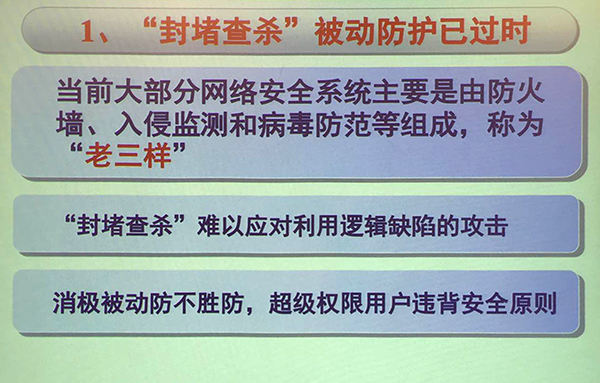

这样看来,我们盲目封堵查杀,我们称之为被动防御已经过时了。这是老三样,没有全部否定老三样,有用。按照是被动封堵查杀,我讲了很多,因为你们都没有听过,不知道网上还有没有。那么封堵查杀没有针对实际逻辑考虑问题,根本解决不了问题。更为重要的是,不仅它目前解决问题,而且它可能出现新的问题,当时2000年的时候我说过,我再强调,大家可能在座的没有听过,是超级权限用户,超级权限用户是违背安全原则的,我们搞安全,相当于共产党反腐败,不许超级用户,有超级用户,有特权,一定腐败。我们安全是分权管理,跟现实社会完全一样,这是个原则,可能现在没有讲这个事了。以前讲这个事的,我们的等级保护非常明确提的,高安全等级必须减少特权,那什么是超级用户呢?比如杀病毒,杀病毒装在什么地方,权限怎么样?是装在操作系统核心层最底层,具有核心操作权限的,相当于中南海招个安全保密检查员,总书记办公室绝密文件拿出来,一个字一个字比对,他要什么拿什么,你们分析过杀病毒软件没有,而且要求及时更新,更可怕的超级检查员不是中国人,洋鼻子。

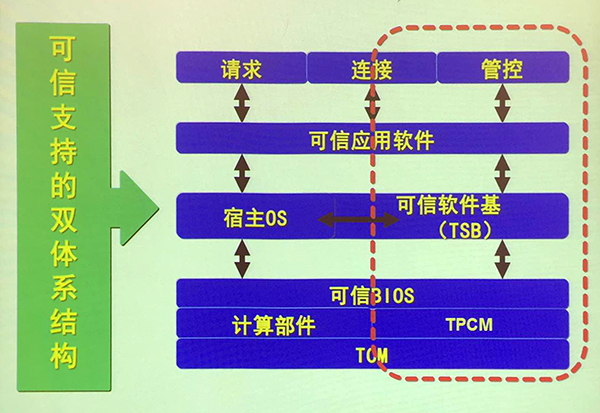

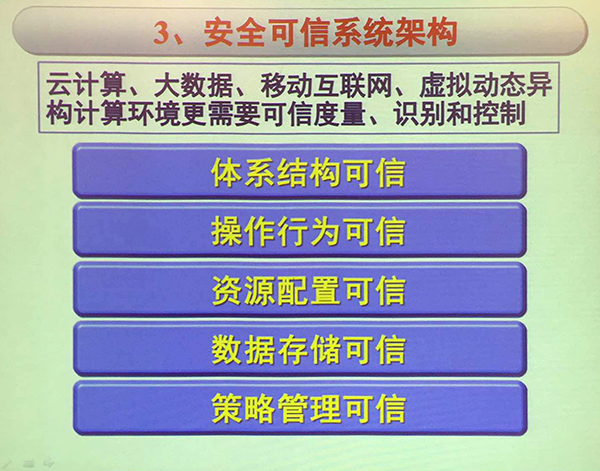

因此,我们说主动免疫可信计算才能有效抵御攻击,这是革命性的。我2000年说的,2005年美国小布什总统IT顾问委员会,给小布什写了紧急信,说网络安全是迫在眉睫的危机,美国我们认为是最最好的,他认为美国没有搞好。过去十几年中美国保护国家信息技术基础建设工作是失败的,短期弥补修复不解决根本问题,因此他们调整了计划态度14个技术优先研究领域,34个重要投入领域,尤其是加强密码现代化计划。我们提出了是计算结构与计算模式问题是什么呢?以前说计算模式是只讲究计算效率,怎么快怎么来,我们说可信计算是指计算运算的同时,进行安全防护,使计算结构总是与预期一样,计算全程可测可控,不被干扰。尽管这个很简单,但是做起来是相当难的。因为它是要很多的机理来解决安全防护问题,因此新的计算模式,跟人体一样,只不过我们用密码作为基因来实施身份识别、状态度量、保密存储,这样能及时识别是自己还是不是自己的,从而破坏与排斥进入机体的有害物质。

有人质疑什么叫免疫,各说各的样,当然也有不同学派。我们可以查最权威的辞海字典,我在1990年的时候就查过很多字典,也访问过很多搞医学的学者们,也就是说,人体尽管很完整,但是有很多的缺陷,因此,病毒细菌利用这个缺陷来进行攻击。那么怎么使得它攻击无效呢?要利用人体的免疫基因,构建他的抗体,产生免疫的细胞应对攻击者,病毒细菌。那么怎么来识别呢?就是利用它的基因识别能力,人体和外来的,这也不是万能的,还可能进来,进来以后它要繁殖,它要破坏正常的机体,马上发现,马上采取措施。还有一个很重要的,细菌病毒要繁殖,要攻击对象,需要了解机体里是什么部件,对象是什么。因此我们在什么免疫里也很科学,形成一种防护的编码,什么编码?使得攻击者看不见,摸不着,这就是我们的基因,人们也不知道排序,是因为它有身份编码保护的,后来身份编码破了,排出来了。最近我们河北科技大学韩教授又解了一些码,发现了什么什么,引起了很大争议,这里面身份编码很起作用的。因此,密码作为基因实现身份鉴别、状态度量、保密存储,发现坏东西就破坏它,排斥它。

我们是把为完成任务的必要逻辑组合起来,来达到我们设计的目的,这是基础的出发点。大家前面讲过了,我们计算机设计体系上有缺失,只讲究计算效率,而缺失了保障的逻辑。计算机原来体系结构不是这样的,可惜你们在座学的都是微机原理,微机原理是微机,而不是整个计算机结构,微机是原来计算机简化的一种变态的东西,也就是说,单用户串行的,计算机结构一开始就是多用户并行使用的,当时人们感到太复杂了,能不能简化一点。随着半导体技术发展,给每个人计算机,这样使用方便了,成本降低了,便于推广了。但是它的假设出了问题,在个人环境下,个人条件下,完成事不顾别人,因此我们程序PC机,上次培训班我复印了一本七十年代写的书,那时候叫虚拟机,虚拟内存,不是云计算叫虚拟,就是由计算机要充分发挥它的效率,大家共同使用。但是一个时刻,一个地方使用,一个人使用,因此就有调度。一会儿给他用,一会儿给他用,这叫虚拟化。虚拟化就像我们今天的报告厅就是虚拟化,今天我们报告,昨天不知道谁在报告,明天不知道谁在报告,但这个会议室不是你的,就是虚拟的,就是分时使用共同的资源就是虚拟化。现在个人计算机没必要虚拟化了,自己干自己的。因此,把防止共同使用一个资源,并发使用的资源,防止相互打架,相互干扰,全都砍掉了。

(责任编辑:安博涛)