这里有一个不太光明正大的新技巧,可以骗过一些人,让他们以为自己是在保护他们的账户,而实际上,他们正在将自己的双因素身份验证码泄露给骗子。

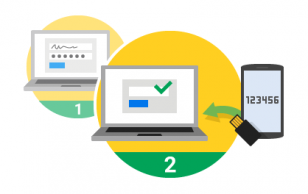

双因素认证,又名2FA,许多在线服务都支持这种双层认证,例如Facebook、谷歌、银行和政府机构。

2FA的工作原理是,当用户登录一个受双因素认证保护的帐户时,手机会收到一条短信,随后用户将会被要求输入短信中的验证码。如果用户不能及时输入代码,此次登录将被视为非法登录,即使他们输入了正确的密码也无法访问帐户。这种好处是很明显的,对吧?

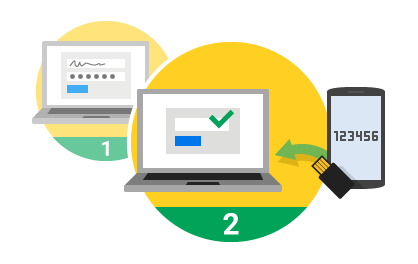

骗子通过谷歌,要求用户提供“验证码”。

上周,Clearbit.com的创始人Alex MacCaw发推公布了他刚刚收到的一条短信的截图。

一名未知的黑客向MacCaw发送了一条自称来自于谷歌的短信。内容如下:

”(Google™通知)我们最近发现了一次可疑的登录尝试,有人试图在IP地址136.91.38.203登录您的帐户jschnei4@gmail.com。如果您没有在这个位置尝试登录,或者想暂时锁定您的帐户,请回复您收到的6位数验证码。如果您已授权此次登录,请忽略这个警告。”

事实上,受害者将会收到的是2FA验证代码,因为攻击者正在尝试非法登录他们的帐户。

这些骗子试图访问MacCaw的帐户,当2FA系统发挥作用时,MacCaw可能会采取行动,通过发送所谓的“谷歌验证码“来锁定他的账户,事实上,这些2FA验证码将会被发送给骗子,而骗子会拿着这些验证码进入并访问他的帐户。

幸运的是,MacCaw看破了他们的把戏,没有上这种新型社会工程骗局的当。

原文链接:http://news.softpedia.com/news/hackers-find-clever-way-to-bypass-google-s-two-factor-authentication-505138.shtml

(责任编辑:安博涛)