这只是一局象棋游戏。可以移动的棋子:属于防御方的IT部门和属于进攻方的黑客。和战争一样,网络安全防御和攻击领域也是如此:经典欺骗技巧仍有作用。

诱饵(Decoy)

十八世纪使用的假炮(Quaker Gun)是一种军事诱饵,它在远处看起来像大炮,但实际上只是一棵树的树干。一些士兵给假炮涂上黑漆,让它看起来更逼真。低水平的蜜罐伪装成攻击界面(Attack Surface)的样子,对黑客虚席以待。这种蜜罐仅仅是浪费了攻击者的精力,而且只能拖延一小会时间。

隐匿(Concealment)

美国军队自1898年起就在使用烟幕了,这是隐匿的一个例子。RSA大会的顾问团成员托德·英斯基普(Todd Inskeep)表示,如今,企业使用物理隔绝,断开装有敏感数据的电脑与互联网的连接,隐匿起来。

另一个例子是,企业可以通过在内部网络中使用网络望远镜(Network Telescope)或暗网来误导那些前来侦查、源地址不明的流量。在一些金融机构种,它被称为黑洞(Black Hole):任何指向未知IP地址的流量都会被导向到这里,防御者可以记录并抓取流量。对攻击者而言,他们看到流量有去无回,因此不会知道发生了什么。攻击者不会得到一个Null返回,而是完全不会得到任何返回,因而不能从侦查行动中获取到信息。

拟态(Simulation)

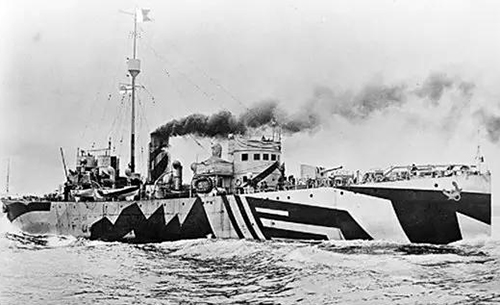

拟态比诱饵看上去更加真实。

上图是第一次世界大战中用到的假坦克原型,它会发出坦克的声音、滚滚浓烟,甚至真的能动起来,这让它更加具有说服力。特定应用蜜罐(Application Honeypot)将拟态带到了更高的层次上,它会模拟特定几种经常存在漏洞的应用,并在服务器上作为入口点被黑客找到。拟态方式包括开放式电子邮件中继(Open Email Relay)、文件和打印服务器(File/Print Server)以及开放式代理。

否认(Denial)

1962年,俄罗斯拒绝承认试图在古巴部署核弹头。时间快进到今天,有些国家在大量证据面前坚持否认攻击过其它国家。它属于公关和社交网络的一部分。

(责任编辑:安博涛)