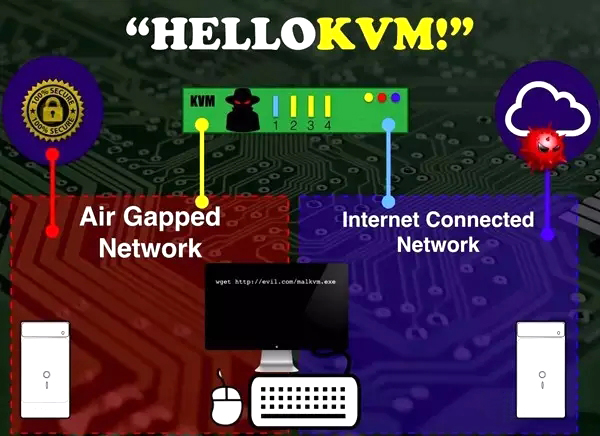

两位以色列的安全研究人员,Yaniv Balmas 和 Lior Oppenheim 开发了一种可以绕过物理隔离系统的恶意软件,它可以悄悄感染、侵占,并驻扎在物理隔绝或网络隔绝的设备上。

Yaniv Balmas

他在上个月于德国汉堡举行的混沌通讯大会上演示了这种攻击。通过撬开并接触KVM设备的组件,下载恶意软件,最后入侵与之相连的计算机。因为 KVM 被用于同时操控多台设备。受感染的单元通常不会被管理员第一时间怀疑,并有可能入侵所有与之连接的计算机,使用它们连接到互联网保持更新并传输窃取到的数据。

KVM 能够使用连接到互联网的设备下载恶意软件,然后将其传递给设备的内存。

之后,它可以传播给物理隔离的系统,并感染更敏感的设备。

Balmas 在他名为《如何让你的 KVM 变成厉害的密钥登陆怪兽》的演讲中说:“这个 KVM 可以在深夜被唤醒,并开始键入用户密码。”

“KVM 键入密码,并执行 wget 命令,通过连接到互联网的计算机从云端下载恶意软件。”

它的存留性非常强,因为你几乎没有防止它的措施:你可以重新格式化硬盘,关掉电脑,但只要 KVM 还在,每个晚上你都会重新受到感染。

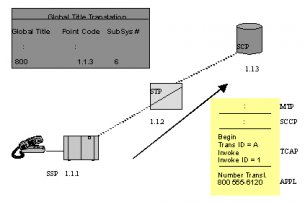

攻击流

攻击者有些时候需要物理连接到 KVM ,这让该方式只能适用于有针对性的攻击。

Balmas 表示可以通过多种社会工程学手段实现就这一点,比如从更高层级的供应商下手,先感染目标会订购的设备。

然而 KVM 是随着 IP 地址进行更新的,这给直接远程入侵打开了道路,也显著增加了入侵物理隔离设备的影响力。

“由于它们使用 IP 地址进行更新,从理论上讲我们可以远程发起入侵。”

Balmas 列出了基于 IP 的 KVM 的五个已知漏洞,以说明远程入侵的可行性。

对管理员而言,处理这种攻击的最佳方式是深入理解 IT 环境中使用的硬件,以及将物理隔离设备连接到有网络计算机的必要性。

安全 KVM 可以防止这种攻击,但它们成本过高,很少有人使用。

(责任编辑:安博涛)