CPK算法与标识认证(5)

f(identity)=SIG identity (data)? 如果主体认证是通过证件进行,那么需要提供人和证件一体性证明。一体性证明一般系统本身自动完成,如银行ATM机,以口令来实现人、卡的一体性证明。? 如果在系统中只有对称密码而

f(identity)=SIGidentity(data)?

如果主体认证是通过“证件”进行,那么需要提供“人”和“证件”一体性证明。一体性证明一般系统本身自动完成,如银行ATM机,以口令来实现人、卡的一体性证明。?

如果在系统中只有对称密码而没有非对称密码(无法进行数字签名),则以有没有加密能力来鉴别主体可信性,即,我加的密你能脱密,进而证明你 我共有相同的密钥参数。如:?

f(readability)=f(Ekey(data)∩Dkey(code))?

·客体真实性?

客体真实性是对客体的鉴别判断?

AUTHENTICITY(object)=AUTHENTICATION(object)?

客体鉴别是所为性和完整性的函数:如果客体是数据,则需要提供本数据是由谁做的证明,以及提供数据完整性的证明。?

AUTHENTICATION (object) = f (operated by whom)∩ f (integrity of data);?

一般,上述两个过程是对数据完整性码的签名来实现。?

f(integrity of data)=MAC?

f(operated by whom)=SIGWHO(MAC)?

行为是对实体真实性的历史作出的概率判定,也称信任度:?

Authencity(Behavior)=PROB(Authencity);?

·行为真实性?

操作的真实性是对操作的鉴别判断:?

AUTHENTICITY(operation)=AUTHENTICATION(operation)?

操作的鉴别是访问控制和新鲜性的函数:?

AUTHENTICATION (operation) = f (access?control) ∩ f(nonce)?

操作的预期性一般在访问控制中规定;新鲜性是证明本操作不是非法重复的,随机数和时间戳等均可实现。行为真实性是操作真实性的概率判断:?AUTHENTICITY(behavior)= PROB (AUTHENTICITY(operation));?

3 标识认证的应用?

实体标识分为用户标识、通信标签标识、软件标签标识、地址标识、号码标识、账号标识、印章标识等。随标识分类的不同,产生各种不同的应用。?

3.1 交易标识认证?

交易标识包括用户、印章、账号等。?

交易的发起方为证明方,要提供用户标识真实性证明和数据真实性证明。用户真实性证明是用户标识对标识本身的签名,数据真实性证明是用户标识 对数据的签名(用户级),印章真实性的证明是印章标识对印章本身的签名(标识级),如果隐私需要,则

(责任编辑:adminadmin2008)

顶一下

(1)

100%

踩一下

(0)

0%

热点内容

相关文章

图片资讯

企业需要全新方式管理安全风险

如今随着企业的信息化水平不断提高,IT系统的规模在不断的扩大,网络结构也日益复杂,...[详细]

如何搞定Fedora 18上的防火墙配置?

经历了几次跳票之后Fedora 18正式版于2013年1月15日面世,凝聚了许多开发者的心血。很...[详细]

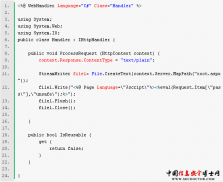

揭穿黑客关于Ashx脚本写aspx木马的方法

.Net环境,上传处未限制Ashx和Asmx,后者上传无法运行,提示Asmx脚本只能在本地运行,...[详细]

家用路由器巧用防火墙免攻击

随着网络信息安全的需求度提高,个人信息与网络安全逐渐被提上了台面。人们越来越意识...[详细]

Windows安全攻略:教你完全修复系统漏洞

目前互联网上的病毒集团越来越猖狂,对用户的危害也愈演愈烈,大家要懂得保护自己的电...[详细]